第二次 OSCP 考试:我用 4 小时通过认证

本文最后更新于 2026年3月12日 下午

距离通过 OSCP 认证已经过去一个月左右,思来想去,还是应该做一次全面性的总结。回想第一次考试大概是在 2025 年 12 月初进行的,而针对第一次的失利,我也做了一些复盘与反思。

2026 年 1 月末我开始了第二次 OSCP 认证考试,在考试开始后的 3 小时就顺利拿到了 70 分。这一次依然是从域控部分入手,不过相比第一次考试,域环境稍微复杂了一些。需要通过一些基础的 Windows 提权拿到域边界主机的 SYSTEM 权限,后续流程与以往类似,无非是抓取本地凭据、枚举 DomainAdmin 组用户,很快就拿到了域管理员身份,这一部分直接获得了 40 分。剩下的 30 分也相对轻松,其中一台 Linux 主机只需要简单的密码枚举即可进入系统,之后通过 linpeas 也可以容易发现提权思路;另一台 Windows 主机通过应用服务漏洞获得反弹 shell。至此,我已经拿到了通过考试所需的 70 分。随后我花了大约 40 分钟对所有关键步骤进行截图取证,又额外花了约 30 分钟将第二台 Windows 主机提升至 SYSTEM 权限,最终将分数提升至 80 分。按照 OSCP 的惯例,每场考试通常都会有一台相对困难的独立靶机。由于当时已经满足通过分数,我没有继续死磕最后一台机器。在考试开始约 4 小时后,我主动结束了考试。第二天便收到了通过邮件,不得不说 OffSec 的审核效率还是非常高的。

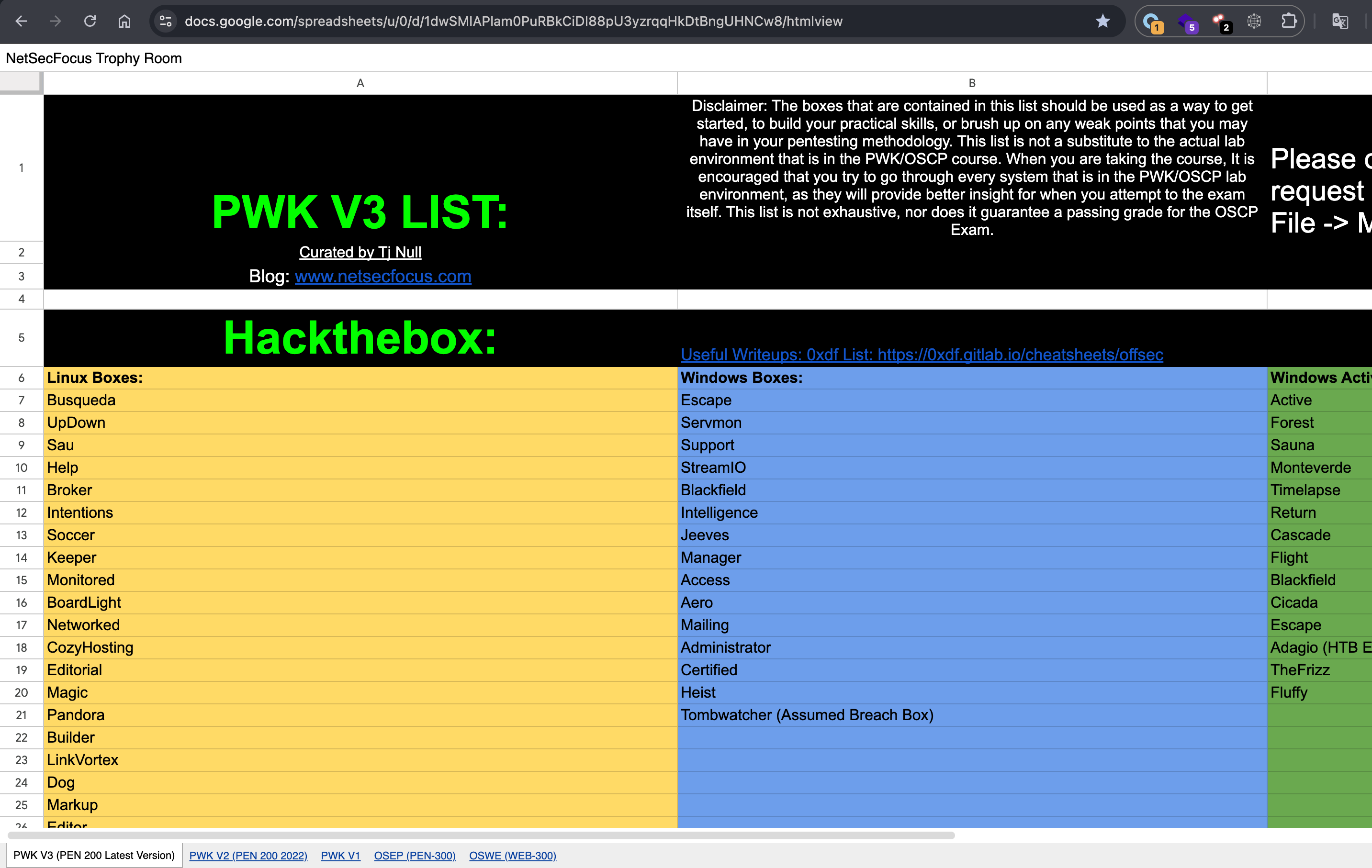

在整个备考过程中,收获还是非常大的。我大约是在 2025 年 2 月开始系统性准备 OSCP,在这之前几乎没有进行过成体系的打靶练习。一直到 2025 年 12 月第一次考试结束,前后备考周期接近 10 个月,这期间累计练习了大约 200 台主机。刚开始打靶时往往没有思路,这个阶段一定要多看教程。很多时候突破边界的方法并不唯一,可以尝试多种思路,也建议多阅读不同作者的打靶复盘,从中建立自己的方法论。OSCP 本身考察的攻击手法并不会特别复杂,但覆盖的知识面非常广。考试更偏向真实渗透流程,你需要围绕单台系统完成完整攻击链:从最初的信息收集与服务枚举,到突破初始访问边界,再到后续的权限提升与横向思考,整体更考验体系化能力,而不是单点漏洞利用能力。

1 | |

OSCP 认证中涉及到的核心知识点:

- Windows 基础

- Linux 基础

- 被动信息收集

- 主动信息收集

- Web 基础

- 客户端攻击

- EXP 编辑

- 文件传输

- 密码破解

- Linux 提权

- Windows 提权

- 内网穿透

- 活动目录(域环境攻击)

1 | |

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨